L’audit de sécurité informatique est devenu un élément essentiel pour protéger les données et renforcer la sécurité des systèmes informatiques face à la multiplication des cyberattaques. Selon l’ANSSI, les cyberattaques ont augmenté de 400% entre 2020 et 2023, avec 70% ciblant des entreprises.

Dans ce contexte, réaliser un audit régulier de votre système d’information n’est plus une option mais une nécessité pour détecter les vulnérabilités et mettre en place des mesures de sécurité efficaces.

- Qu'est-ce qu'un audit de sécurité informatique

- Pourquoi réaliser un audit de sécurité informatique ?

- Comment réaliser un audit de sécurité informatique ?

- Types d'audits de sécurité informatique

- Méthodologies et référentiels d'audit

- À quelle fréquence effectuer un audit de sécurité ?

- Combien coûte un audit de sécurité informatique ?

- Après l'audit : mettre en place les mesures de sécurité

- Conclusion

- FAQ

Qu’est-ce qu’un audit de sécurité informatique

Définition et objectifs

Un audit de sécurité informatique est une évaluation systématique et approfondie de votre système d’information visant à identifier les failles de sécurité, évaluer le niveau de sécurité actuel, et recommander des mesures de sécurité appropriées. Contrairement à un simple test de pénétration (pentest) qui se concentre sur l’exploitation active des vulnérabilités, l’audit de sécurité offre une vision globale incluant les aspects techniques, organisationnels et humains de la sécurité informatique.

L’objectif principal est de détecter les vulnérabilités avant qu’elles ne soient exploitées par des acteurs malveillants, permettant ainsi de renforcer la sécurité de manière proactive plutôt que réactive en cas d’incident. Un audit bien mené permet également d’assurer la conformité aux réglementations (RGPD, ISO 27001, NIS 2) et d’optimiser votre politique de sécurité.

Différence entre audit et pentest

Bien que complémentaires, l’audit de sécurité et le pentest diffèrent dans leur approche. L’audit évalue l’ensemble du système d’information (infrastructure, processus, politique de sécurité, formation des équipes), tandis que le pentest simule des attaques réelles pour exploiter des vulnérabilités spécifiques. Un audit répond à la question “Suis-je sécurisé ?” alors que le pentest répond à “Peut-on me pirater ?”. Idéalement, les deux approches doivent être combinées pour une sécurité des systèmes optimale.

Pourquoi réaliser un audit de sécurité informatique ?

Identifier et corriger les failles de sécurité

La première raison de réaliser un audit est d’identifier les failles de sécurité dans votre système d’information avant qu’elles ne soient exploitées. Les systèmes informatiques modernes sont complexes : serveurs, réseaux, applications web, bases de données, cloud, contrôle d’accès, postes de travail. Chaque composant peut présenter des vulnérabilités. L’audit permet de cartographier ces risques et de prioriser les actions correctives selon leur criticité et leur impact potentiel.

Conformité réglementaire et normative

Les entreprises sont soumises à des obligations croissantes en matière de sécurité et de protection des données. Le RGPD impose des mesures de sécurité appropriées pour protéger les données personnelles, avec des sanctions pouvant atteindre 4% du chiffre d’affaires mondial. Les normes ISO 27001, NIS 2, PCI DSS (pour les paiements) et sectorielles (santé, finance) exigent des audits réguliers. Effectuer un audit démontre votre conformité et réduit les risques de sanctions.

Prévenir les incidents de sécurité coûteux

Le coût moyen d’une cyberattaque s’élève à 300 000-500 000€ pour une PME et 775 000€ pour une ETI selon l’ANSSI. Au-delà des coûts directs (rançon, interruption d’activité, restauration des données), les impacts indirects incluent la perte de confiance clients, l’atteinte à la réputation et les litiges potentiels. Réaliser régulièrement des audits de sécurité permet d’anticiper et de prévenir ces incidents, avec un ROI largement positif : investir 10 000-30 000€ dans un audit peut éviter des centaines de milliers d’euros de pertes.

Améliorer la posture de sécurité globale

Au-delà de la détection de vulnérabilités, l’audit de sécurité permet d’améliorer vos pratiques de sécurité globales en sensibilisant les équipes aux risques cyber, en optimisant votre politique de sécurité, en renforçant les processus de gestion des incidents, et en établissant une culture de la sécurité dans l’entreprise.

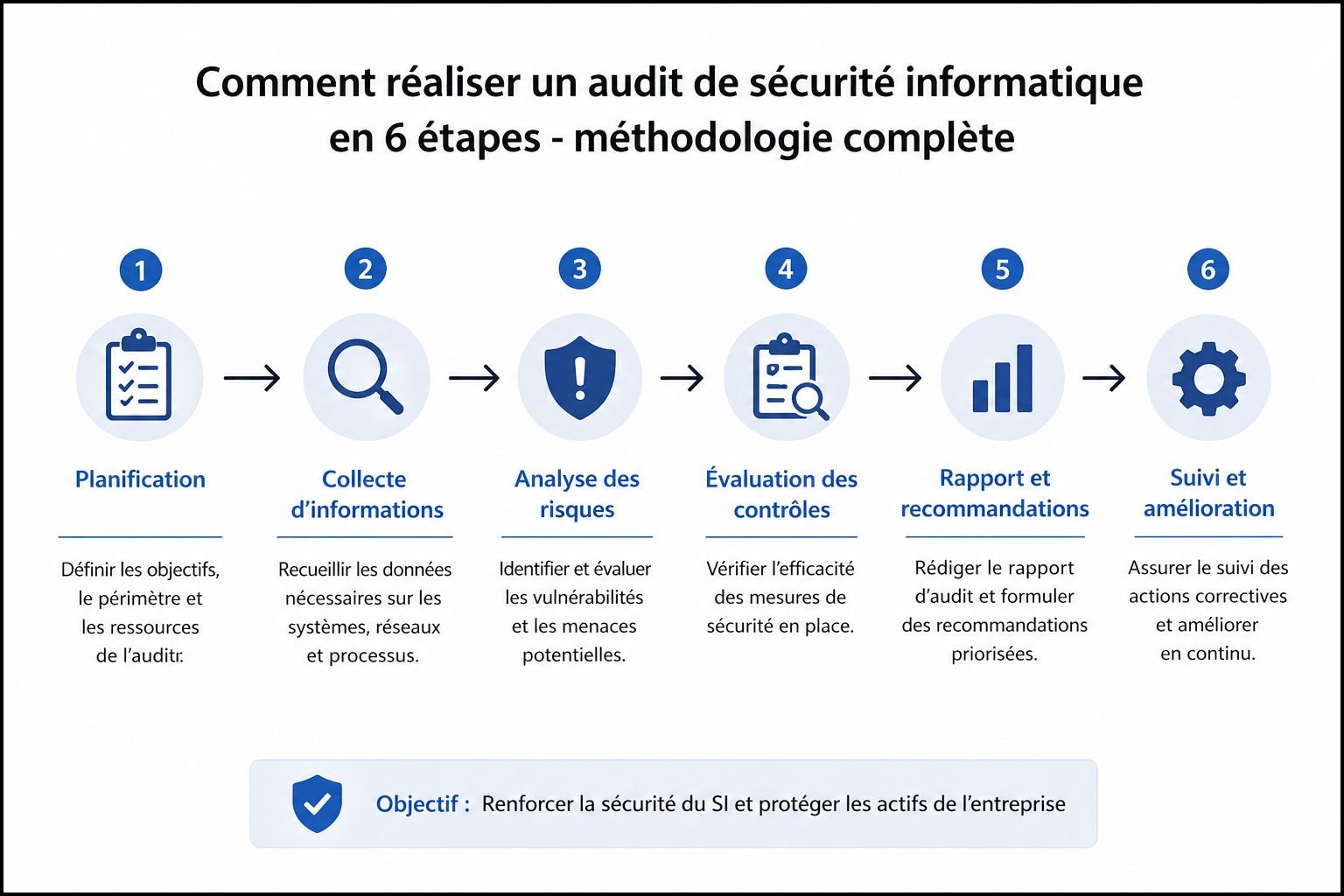

Comment réaliser un audit de sécurité informatique ?

Étape 1 : Préparation et cadrage

La phase de cadrage définit le périmètre de l’audit : quels systèmes informatiques seront audités, quelle profondeur d’analyse, quelles contraintes opérationnelles. Cette étape inclut la définition des objectifs spécifiques (conformité, recherche de vulnérabilités, évaluation post-incident), l’identification des parties prenantes et interlocuteurs, la planification du calendrier pour minimiser l’impact sur l’activité, et la collecte de la documentation existante (politique de sécurité, architecture réseau, inventaire des actifs).

Étape 2 : Collecte d’informations et diagnostic

L’auditeur collecte les informations sur votre système d’information à travers des entretiens avec les équipes IT et les utilisateurs, l’examen de la documentation technique et organisationnelle, l’inventaire des équipements, logiciels et services cloud, et l’analyse de la configuration des systèmes informatiques. Cette phase permet de comprendre l’architecture globale et d’identifier les zones à risque prioritaires avant les tests techniques.

Étape 3 : Analyse technique et tests

La phase d’analyse technique évalue concrètement le niveau de sécurité au moyen de différents types de tests. Le scan de vulnérabilités identifie les failles connues (CVE) sur serveurs, applications et équipements réseau. Les tests de contrôle d’accès vérifient la robustesse des authentifications, la gestion des droits utilisateurs et la séparation des privilèges. L’audit de configuration examine les paramètres de sécurité des systèmes, pare-feu, antivirus et solutions de sauvegarde. L’analyse du code applicatif recherche les vulnérabilités dans vos applications métier. Enfin, les tests d’intrusion simulés évaluent la capacité à détecter les vulnérabilités et à réagir en cas d’incident.

Étape 4 : Analyse des résultats et priorisation

Les vulnérabilités identifiées sont analysées et classées selon leur criticité (critique, haute, moyenne, faible) en fonction de la probabilité d’exploitation et de l’impact potentiel sur l’activité. Cette priorisation permet de concentrer les efforts sur les risques majeurs qui nécessitent une action immédiate.

Étape 5 : Rapport d’audit et recommandations

L’auditeur produit un rapport détaillé comprenant une synthèse exécutive pour la direction générale, l’inventaire complet des failles de sécurité découvertes, une évaluation du niveau de sécurité global avec scoring, des recommandations techniques et organisationnelles priorisées, et un plan d’action avec calendrier et estimation budgétaire. Ce document devient votre feuille de route pour renforcer la sécurité de votre système d’information.

Étape 6 : Mise en œuvre et suivi

La dernière étape consiste à mettre en place les mesures de sécurité recommandées selon la priorisation établie. Commencez par les quick wins (correctifs critiques, changements de mots de passe faibles), puis les actions structurantes (mise à jour de la politique de sécurité, formation des équipes, déploiement de nouvelles solutions). Un audit de suivi après 6-12 mois permet de vérifier l’implémentation des recommandations et mesurer l’amélioration du niveau de sécurité.

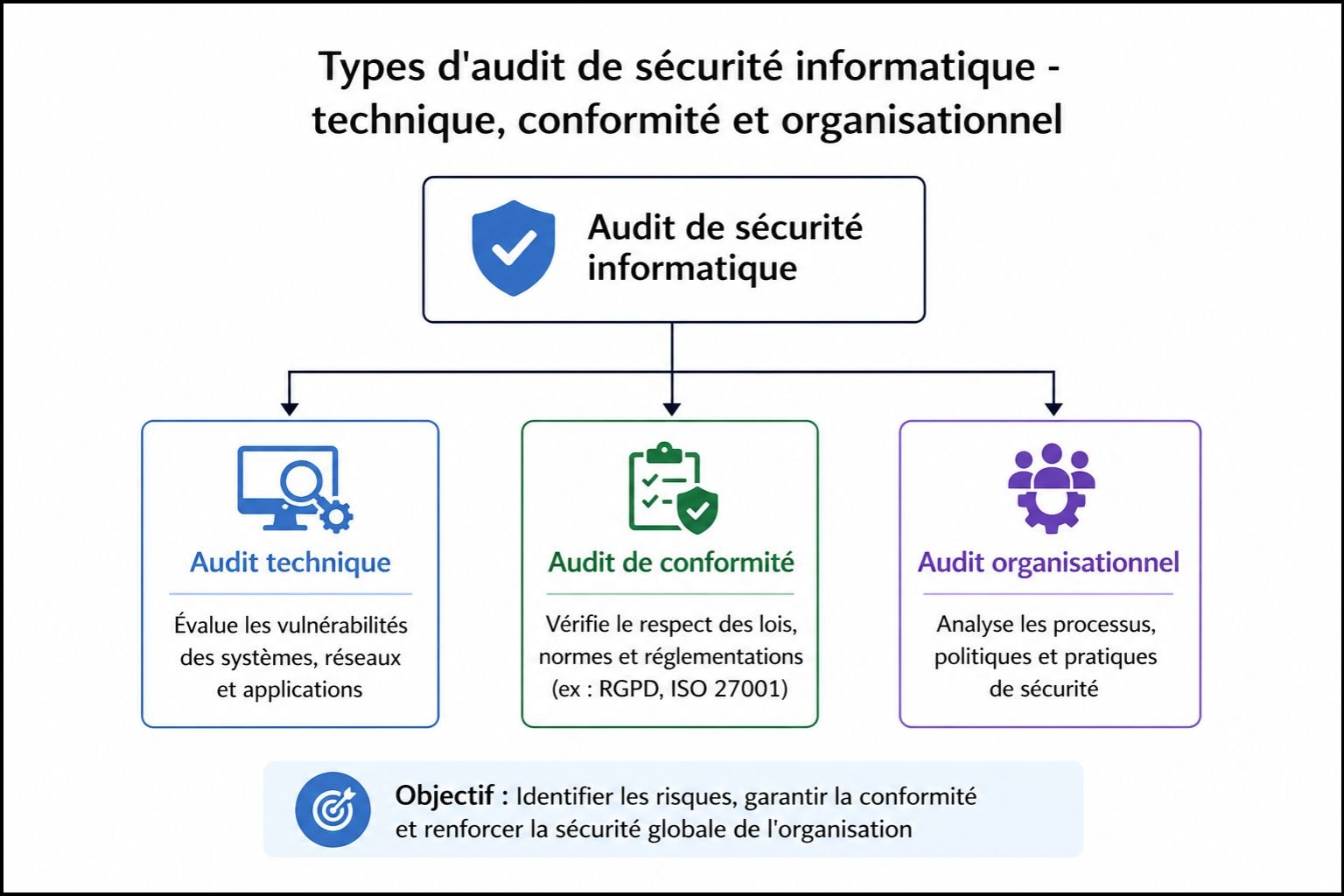

Types d’audits de sécurité informatique

Audit technique de sécurité

L’audit technique se concentre sur l’infrastructure IT : scan de vulnérabilités sur les serveurs, équipements réseau, applications, analyse de la configuration des pare-feu, systèmes de détection d’intrusion, tests de pénétration sur le réseau interne et externe, et évaluation de la sécurité des bases de données.

Audit de conformité réglementaire

L’audit de conformité vérifie le respect des réglementations et normes applicables : RGPD pour la protection des données personnelles, ISO 27001 pour le management de la sécurité informatique, NIS 2 pour les opérateurs de services essentiels, PCI DSS pour les transactions par carte bancaire, et normes sectorielles (HDS pour la santé, LPM pour la défense).

Audit organisationnel et processus

Au-delà de la technique, l’audit organisationnel évalue les processus humains et organisationnels : analyse de la politique de sécurité et des procédures, évaluation de la sensibilisation et formation des équipes, revue des processus de gestion des incidents et de la continuité d’activité, et audit des pratiques de sécurité quotidiennes (gestion des mots de passe, utilisation des ressources).

Audit de sécurité applicative

Pour les organisations développant leurs propres applications, l’audit applicatif est crucial : revue de code source pour identifier les vulnérabilités (injection SQL, XSS, CSRF), tests de sécurité des API, analyse de la gestion des sessions et de l’authentification, et évaluation de la sécurité des données en transit et au repos.

Méthodologies et référentiels d’audit

Standards internationaux

Les audits s’appuient sur des méthodologies reconnues : OWASP (Open Web Application Security Project) pour la sécurité applicative, NIST Cybersecurity Framework pour une approche globale de la sécurité informatique, ISO 27001 pour le management de la sécurité des systèmes d’information, EBIOS Risk Manager (méthode française) pour l’analyse des risques, et PASSI (Prestataires d’Audit de la Sécurité des Systèmes d’Information), qualification ANSSI en France.

Outils d’audit

Les auditeurs utilisent des outils spécialisés : Nmap pour la découverte réseau et le scan de ports, Nessus/OpenVAS pour le scan automatisé de vulnérabilités, Metasploit pour les tests de pénétration, Burp Suite pour l’audit de sécurité web, et Wireshark pour l’analyse du trafic réseau.

À quelle fréquence effectuer un audit de sécurité ?

Fréquence recommandée

Il est conseillé de réaliser régulièrement des audits de sécurité selon un rythme adapté à votre profil de risque. Audit complet annuel pour toutes les organisations manipulant des données sensibles, audit semestriel pour les secteurs hautement régulés (finance, santé, défense), et audit trimestriel léger (scan de vulnérabilités) pour maintenir le niveau de sécurité entre les audits complets.

Déclencheurs d’audits exceptionnels

Certains événements justifient un audit hors cycle : après un incident de sécurité ou une tentative d’intrusion, lors de modifications majeures de l’infrastructure (migration cloud, refonte réseau), après l’acquisition ou la fusion avec une autre entité, avant le lancement d’un nouveau service critique, et suite à l’identification d’une vulnérabilité majeure dans l’actualité (Log4j, etc.).

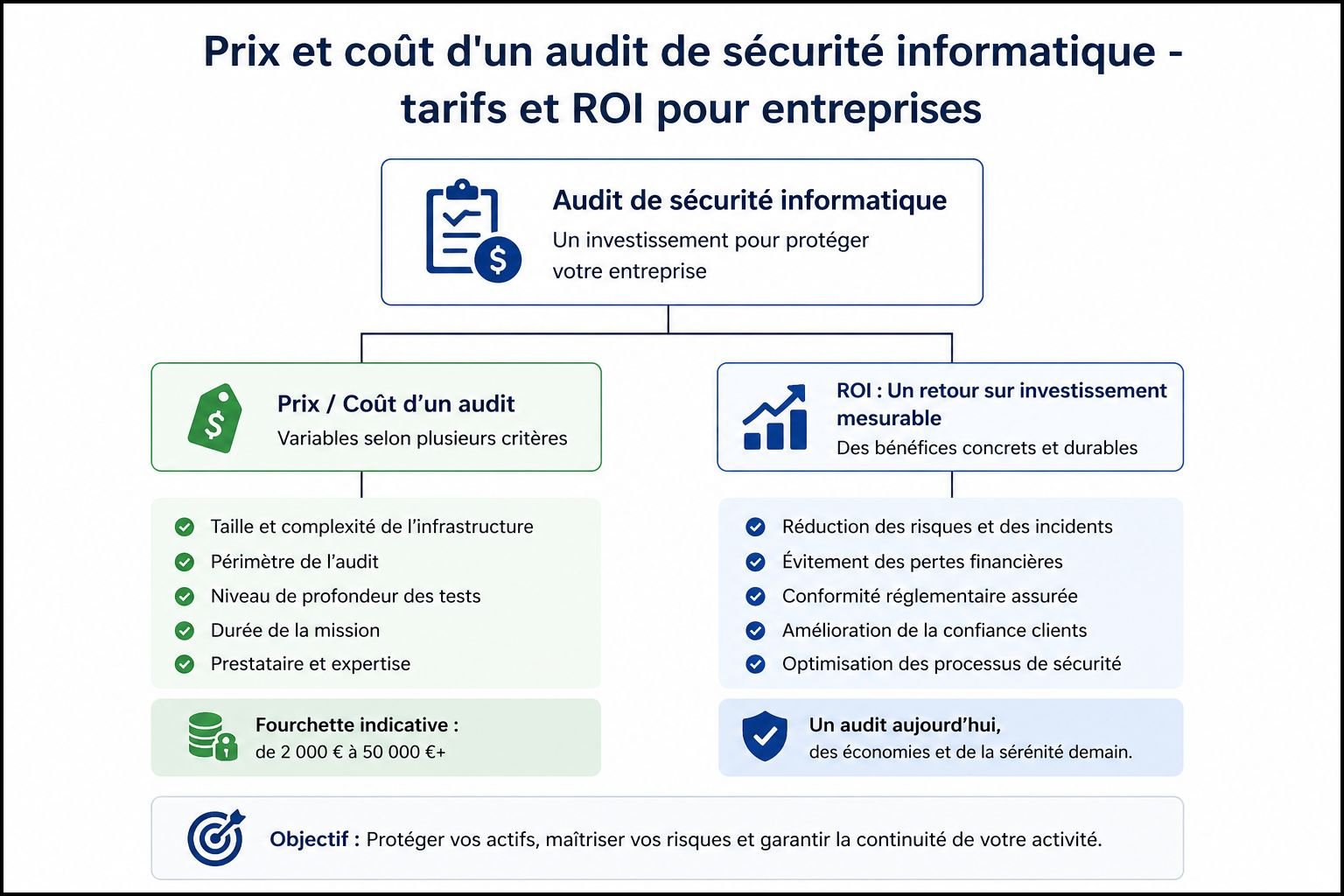

Combien coûte un audit de sécurité informatique ?

Fourchettes de prix

Le coût d’un audit de sécurité varie selon le périmètre et la profondeur : Audit léger (scan vulnérabilités + recommandations): 3 000-8 000€, Audit standard (PME, périmètre moyen): 10 000-25 000€, Audit complet (entreprise, infrastructure complexe): 30 000-80 000€, et Audit de conformité (ISO 27001, RGPD): 15 000-50 000€.

Facteurs impactant le coût

Plusieurs éléments influencent le prix : la taille et complexité de votre système d information, le nombre de sites et d’utilisateurs, la profondeur des tests souhaités (scan simple vs pentest complet), les certifications et qualifications de l’auditeur (PASSI, ISO 27001 Lead Auditor), et l’urgence de réalisation.

ROI de l’audit

Investir dans un audit de sécurité génère un ROI significatif : éviter un incident à 300 000-500 000€ (coût moyen selon ANSSI), réduire les primes d’assurance cyber, accélérer la conformité réglementaire et éviter les sanctions, et améliorer la confiance clients et partenaires. Un audit à 20 000€ qui prévient un seul incident majeur est rentabilisé immédiatement.

Après l’audit : mettre en place les mesures de sécurité

Priorisation des actions

Le rapport d’audit peut contenir des dizaines de recommandations. La priorisation est essentielle : **Actions critiques immé

diates (vulnérabilités critiques exploitables, correctifs de sécurité manquants), Actions importantes à court terme (renforcement des contrôles d’accès, mise à jour de la politique de sécurité), et Actions structurantes à moyen terme (refonte d’architecture, déploiement de nouvelles solutions, formation d’équipes).

Sensibilisation et formation

L’humain reste le maillon faible : 80% des incidents impliquent une erreur humaine. Mettre en place un programme de sensibilisation régulier est crucial. Formations aux pratiques de sécurité (gestion mots de passe, détection de phishing), simulations d’attaques pour tester les réflexes, communication régulière sur les menaces actuelles, et culture de la sécurité intégrée aux processus métier.

Suivi continu

La sécurité informatique n’est pas un état mais un processus continu. Monitoring en temps réel des systèmes informatiques, gestion des patchs et mises à jour de sécurité, audits réguliers (annuels ou semestriels), veille sur les nouvelles menaces et vulnérabilités, et tests d’intrusion périodiques complètent l’approche.

Conclusion

L’audit de sécurité informatique est un investissement stratégique indispensable pour protéger les données, renforcer la sécurité de votre système d’information, et assurer la continuité de votre activité face aux cybermenaces croissantes. En identifiant les failles de sécurité, en évaluant votre niveau de sécurité actuel et en mettant en place des mesures de sécurité adaptées, vous transformez la cybersécurité d’une contrainte en avantage compétitif.

Réaliser régulièrement des audits de sécurité selon une méthodologie rigoureuse, implémenter les recommandations de manière priorisée et maintenir une vigilance continue constituent les trois piliers d’une stratégie de sécurité informatique efficace. Dans un contexte où les cyberattaques se sophistiquent constamment, la question n’est plus “Puis-je me permettre un audit ?” mais “Puis-je me permettre de ne pas en faire ?”.

Vous souhaitez évaluer la sécurité de votre système d’information ? Contactez notre équipe de cybersécurité pour discuter de vos besoins en audit de sécurité informatique.

FAQ

Quelle est la différence entre un audit de sécurité et un pentest ?

L’audit de sécurité informatique est une évaluation globale du système d’information couvrant les aspects techniques, organisationnels et humains pour détecter les vulnérabilités et évaluer le niveau de sécurité. Le pentest (test de pénétration) simule des attaques réelles pour exploiter activement des vulnérabilités spécifiques. L’audit répond à “Suis-je sécurisé ?” tandis que le pentest répond à “Peut-on me pirater ?”. Idéalement, les deux approches doivent être combinées pour une protection optimale.

À quelle fréquence faut-il réaliser un audit de sécurité informatique ?

Il est recommandé de réaliser un audit complet annuellement pour toutes les organisations. Les secteurs hautement régulés (finance, santé, défense) devraient effectuer des audits semestriels. Entre les audits complets, des scans de vulnérabilités trimestriels permettent de maintenir le niveau de sécurité. Des audits exceptionnels sont nécessaires après un incident de sécurité, lors de modifications majeures de l’infrastructure, ou avant le lancement de services critiques.

Combien coûte un audit de sécurité informatique ?

Le coût varie selon le périmètre et la profondeur. Un audit léger (scan + recommandations) coûte 3 000-8 000€. Un audit standard pour PME se situe entre 10 000 et 25 000€. Un audit complet pour une infrastructure complexe coûte 30 000-80 000€. Les audits de conformité (ISO 27001, RGPD) varient de 15 000 à 50 000€. Le ROI est largement positif : un audit à 20 000€ peut prévenir un incident à 300 000-500 000€ selon l’ANSSI.

Qui peut réaliser un audit de sécurité informatique ?

Un audit doit être réalisé par des experts qualifiés disposant de certifications reconnues. En France, la qualification PASSI (Prestataire d’Audit de la Sécurité des Systèmes d’Information) délivrée par l’ANSSI garantit un haut niveau d’expertise. D’autres certifications pertinentes incluent ISO 27001 Lead Auditor, CEH (Certified Ethical Hacker), OSCP (Offensive Security Certified Professional), et CISSP. Privilégiez des auditeurs externes indépendants pour garantir l’objectivité.

Quelles sont les principales étapes d’un audit de sécurité ?

Un audit de sécurité se déroule en 6 étapes. Préparation et cadrage définissent le périmètre et les objectifs. Collecte d’informations : inventorie les actifs et la documentation. Analyse technique et tests identifient les vulnérabilités via des scans, tests d’intrusion et revues de configuration. L’analyse des résultats priorise les failles selon leur criticité. Le rapport d’audit présente les découvertes et recommandations. La mise en œuvre et le suivi implémentent les mesures de sécurité recommandées.

L’audit de sécurité garantit-il une protection totale contre les cyberattaques ?

Non, aucun audit ne garantit une protection absolue car la sécurité informatique est un processus continu face à des menaces en constante évolution. L’audit identifie les vulnérabilités à un instant T et recommande des mesures de sécurité, mais de nouvelles failles peuvent apparaître. C’est pourquoi il faut réaliser régulièrement des audits de sécurité, maintenir une veille sur les menaces, appliquer les correctifs rapidement, former continuellement les équipes, et combiner audit avec monitoring continu et tests d’intrusion périodiques.