Le ransomware, ou rançongiciel en français, est un logiciel malveillant qui prend en otage les données de ses victimes en les chiffrant, puis exige le paiement d’une rançon pour les déchiffrer. Les attaques par ransomware ont explosé ces dernières années, ciblant des entreprises, hôpitaux, municipalités et particuliers. En 2023, le coût moyen d’une attaque s’élevait à 4,5 millions d’euros selon IBM. Ce guide complet explore ce qu’est un ransomware, comment il fonctionne, les types de ransomware existants, et surtout comment vous protéger efficacement contre cette menace croissante.

Qu’est-ce qu’un ransomware ? Définition

Le ransomware expliqué simplement

Un ransomware est un logiciel malveillant qui s’infiltre dans votre système informatique pour chiffrer les fichiers et rendre vos données inaccessibles. Une fois l’infection active, une demande de rançon s’affiche à l’écran, exigeant généralement un paiement en cryptomonnaies (Bitcoin, Monero) pour obtenir la clé de déchiffrement.

Le terme ransomware vient de l’anglais “ransom” (rançon) et “ware” (logiciel). En français, on parle de rançongiciel, logiciel rançonneur ou logiciel d’extorsion. Ce type de cyberattaque est connu sous le nom de “cryptovirology” dans le milieu académique, car il exploite des techniques cryptographiques pour prendre vos données en otage.

Comment fonctionne un ransomware ?

Le processus d’une attaque par ransomware suit généralement ces étapes :

Infiltration : Le ransomware pénètre dans votre système via divers vecteurs (détaillés plus loin). Il peut rester dormant quelques jours pour échapper à la détection initiale.

Propagation : Une fois activé, le ransomware se propage dans le réseau, cherchant à infecter le maximum de machines et de serveurs pour maximiser l’impact.

Chiffrement : Le ransomware chiffre les données en utilisant des algorithmes cryptographiques puissants (AES-256, RSA-2048). Les fichiers deviennent inaccessibles et portent souvent une nouvelle extension (.locked, .encrypted, .crypted).

Extorsion : Une demande de rançon apparaît, généralement sous forme de fichier texte ou d’écran de verrouillage. Elle indique le montant exigé (de quelques centaines à plusieurs millions d’euros), les instructions de paiement en cryptomonnaie, et un délai avant destruction définitive des données ou doublement de la rançon.

Double extorsion : Technique moderne où le ransomware réalise également un vol des données avant le chiffrement. Les attaquants menacent de publier les données volées si la rançon n’est pas payée, ajoutant une pression supplémentaire sur la victime.

Comment attrape-t-on un ransomware ?

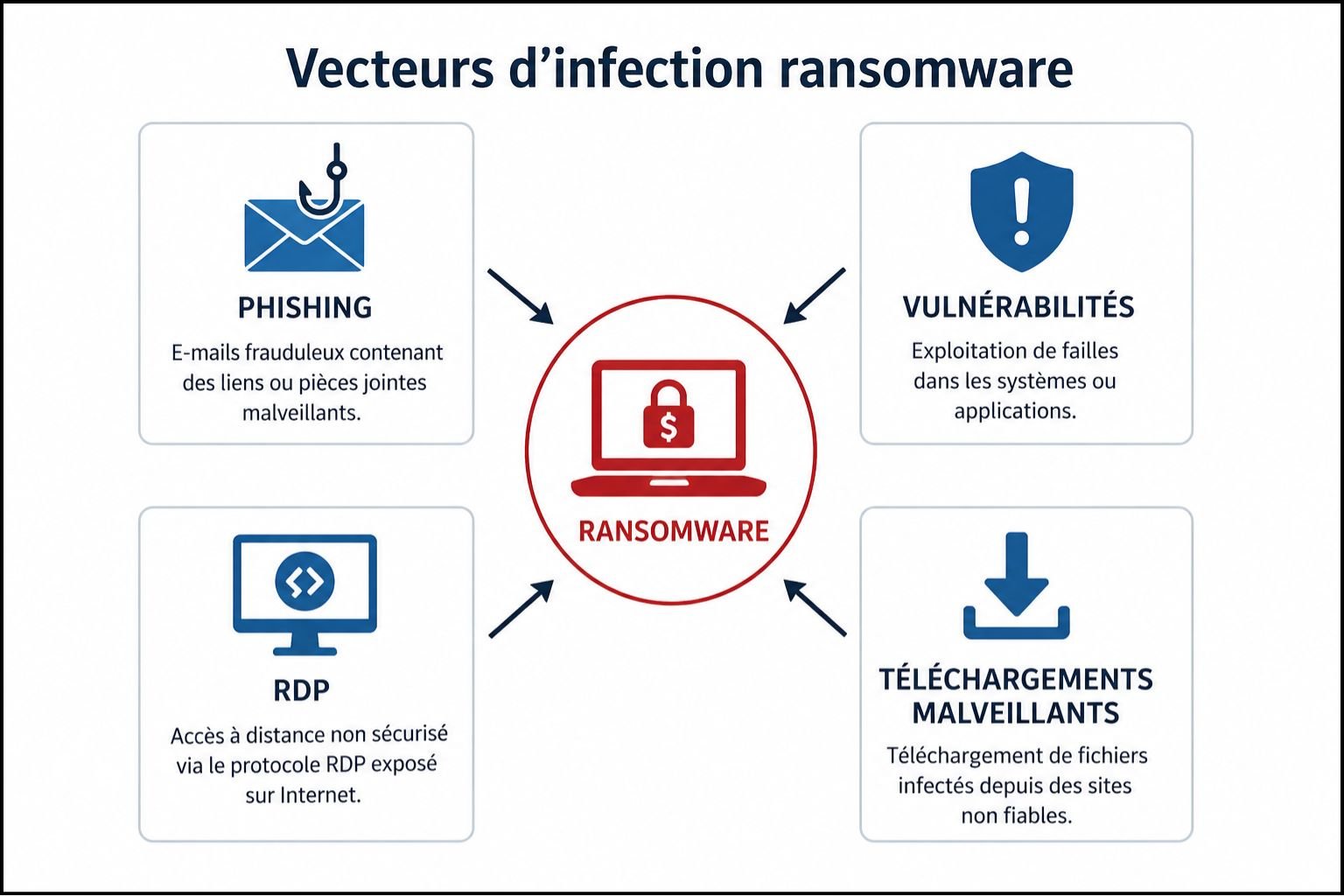

Vecteurs d’infection principaux

Les logiciels malveillants de type ransomware utilisent plusieurs méthodes d’infection :

Email de phishing contenant une pièce jointe malveillante : C’est le vecteur le plus courant. L’email semble légitime (facture, bon de livraison, mise à jour urgente) et contient une pièce jointe infectée (document Word, PDF, fichier ZIP) ou un lien vers un site malveillant. Une fois la pièce jointe ouverte ou le lien cliqué, le ransomware se télécharge et s’exécute.

Exploitation de vulnérabilités logicielles : Les ransomwares exploitent des failles de sécurité non corrigées dans les systèmes d’exploitation, navigateurs web ou applications. Les attaquants scannent Internet pour trouver des systèmes vulnérables et les infectent automatiquement sans interaction de l’utilisateur. C’est pourquoi les mises à jour de sécurité sont cruciales.

Sites web compromis et téléchargements furtifs : La visite d’un site web infecté peut déclencher un téléchargement automatique de ransomware (drive-by download) sans que l’utilisateur ne clique sur quoi que ce soit. Les pirates compromettent des sites légitimes et y injectent du code malveillant.

Protocoles de bureau à distance (RDP) non sécurisés : Les attaquants scannent Internet pour trouver des serveurs avec RDP exposé et utilisent des attaques par force brute ou des identifiants volés pour s’y connecter. Une fois à l’intérieur, ils déploient manuellement le ransomware sur l’ensemble du réseau.

Logiciels piratés et cracks : Les logiciels malveillants sont souvent dissimulés dans des logiciels piratés téléchargés depuis des sites non officiels. L’utilisateur pense installer un logiciel gratuit et installe en réalité un ransomware.

Clés USB et supports amovibles infectés : Bien que moins fréquent aujourd’hui, le ransomware peut se propager via des clés USB infectées branchées sur plusieurs ordinateurs.

Les différents types de ransomware

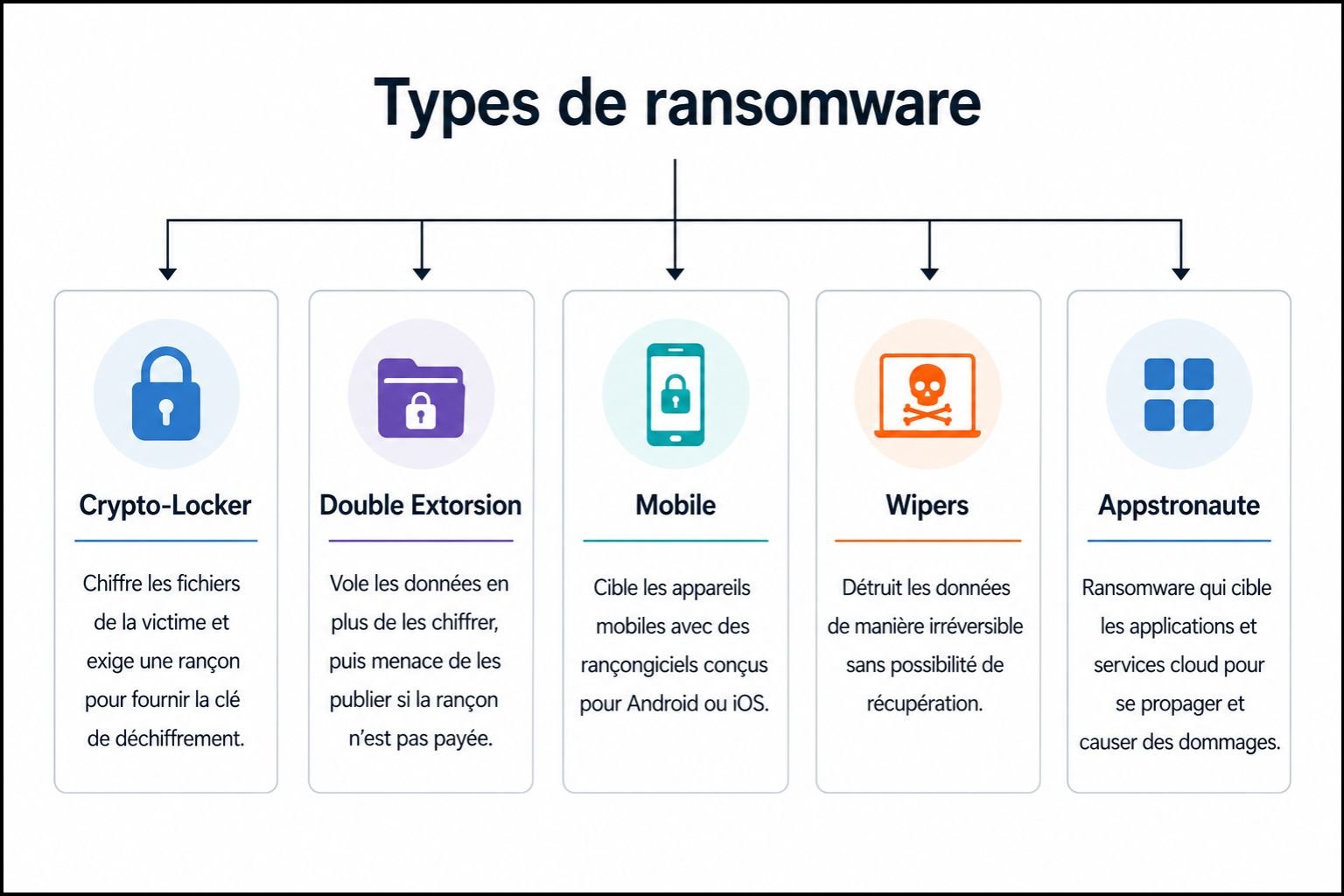

Les types de ransomware évoluent constamment, mais on distingue plusieurs catégories principales :

Crypto-ransomware (chiffrement de fichiers)

Le type le plus répandu. Le ransomware chiffre les fichiers de la victime (documents, photos, bases de données, sauvegardes) en utilisant des algorithmes de chiffrement robustes. Les fichiers restent sur le système mais sont inaccessibles sans la clé de déchiffrement.

Exemples célèbres : WannaCry, CryptoLocker, Locky, Ryuk, LockBit. Ces ransomwares ciblent tous les types de fichiers : .doc, .pdf, .jpg, .xls, .sql, .zip. Certains recherchent spécifiquement les fichiers de sauvegarde pour empêcher toute restauration.

Locker-ransomware (verrouillage de système)

Ce type de ransomware ne chiffre pas les données mais verrouille complètement l’accès au système informatique. L’utilisateur ne peut plus accéder à son bureau, ses applications ou ses fichiers. Un écran de verrouillage affiche la demande de rançon.

Moins dangereux que le crypto-ransomware : Les fichiers ne sont généralement pas endommagés et peuvent souvent être récupérés par des outils de désinfection sans payer la rançon.

Leakware / Doxware (ransomware à double extorsion)

Stratégie moderne de double extorsion particulièrement efficace. Avant de chiffrer les fichiers, le ransomware exfiltre une copie des données vers les serveurs des attaquants. La demande de rançon contient deux menaces : payer pour déchiffrer les fichiers ET payer pour éviter la publication publique des données sensibles volées (contrats, données clients, informations financières, emails compromettants).

Particulièrement efficace contre les entreprises : Même si elles ont des sauvegardes et peuvent restaurer leurs données, la menace de divulgation publique crée une pression supplémentaire pour payer. Les attaquants publient souvent un échantillon des données sur des sites “leak” pour prouver qu’ils possèdent réellement les informations.

Ransomware mobile (appareils mobiles)

Les appareils mobiles (smartphones, tablettes) sont également ciblés, bien que moins fréquemment que les ordinateurs. Le ransomware mobile s’installe généralement via des applications malveillantes sur des stores non officiels ou des liens de phishing par SMS.

Fonctionnement : Sur Android, le ransomware peut verrouiller l’écran, chiffrer les fichiers de la carte SD, ou simplement afficher une fenêtre non fermable exigeant un paiement. Sur iOS, les ransomwares sont très rares grâce à l’écosystème fermé d’Apple, mais des attaques ciblées via des profils de configuration malveillants ont été observées.

Scareware (faux ransomware)

Le scareware n’est pas un vrai ransomware mais affiche de fausses alertes prétendant que votre système est infecté ou que vous avez enfreint la loi (pornographie illégale, piratage). Il exige un paiement pour “réparer” le problème ou éviter des poursuites. Contrairement aux vrais ransomwares, aucun fichier n’est réellement chiffré et le scareware peut souvent être supprimé facilement sans payer.

Wipers (destructeurs de données)

Les wipers se déguisent en ransomware en affichant une demande de rançon, mais leur véritable objectif est la destruction pure et simple des données, pas l’extorsion d’argent. Même si la rançon est payée, les données ne peuvent pas être récupérées car elles ont été définitivement détruites ou chiffrées avec une clé inexistante.

Motivations : Généralement utilisées pour du sabotage, des opérations de guerre informatique, ou pour couvrir d’autres activités malveillantes. Exemples célèbres : NotPetya (2017), qui visait initialement l’Ukraine mais s’est propagé mondialement causant plus de 10 milliards de dollars de dégâts.

Ransomwares célèbres et leur impact

WannaCry (2017)

WannaCry est probablement le ransomware le plus médiatisé de l’histoire. En mai 2017, il a infecté plus de 230 000 ordinateurs dans 150 pays en quelques heures, exploitant une vulnérabilité Windows (EternalBlue) développée par la NSA et divulguée par des hackers.

Impact majeur : Le NHS (système de santé britannique) a été paralysé, forçant l’annulation de 19 000 rendez-vous médicaux et la fermeture de services d’urgence. De grandes entreprises comme Renault, Nissan, FedEx et Deutsche Bahn ont été touchées. Le ransomware exigeait 300$ en Bitcoin, mais grâce à un “kill switch” accidentellement découvert par un chercheur en sécurité, la propagation a pu être stoppée.

CryptoLocker (2013-2014)

CryptoLocker a été l’un des premiers crypto-ransomwares modernes à grande échelle. Il utilisait un chiffrement RSA-2048 robuste rendant le déchiffrement pratiquement impossible sans la clé privée des attaquants.

Innovation : CryptoLocker a popularisé le modèle économique du ransomware, démontrant qu’il était très rentable. On estime qu’il a extorqué plus de 3 millions de dollars avant son démantèlement par les autorités en 2014.

Ryuk (2018-présent)

Ryuk cible spécifiquement les grandes entreprises et institutions avec des demandes de rançon extrêmement élevées (de 500 000$ à plusieurs millions d’euros). Contrairement aux ransomwares automatisés, Ryuk est déployé manuellement par des opérateurs humains après une intrusion initiale.

Méthodologie sophistiquée : Les attaquants passent souvent des semaines dans le réseau de la victime, cartographiant l’infrastructure, identifiant les données critiques et les sauvegardes avant de déployer le ransomware au moment optimal (souvent le week-end ou pendant les vacances).

REvil / Sodinokibi (2019-2021)

REvil était un ransomware en tant que service (RaaS) opéré par un groupe russophone. Il a mené plusieurs attaques très médiatisées contre des entreprises majeures incluant JBS (plus grand producteur de viande mondial, $11M de rançon payée), Kaseya (attaque via une chaîne d’approvisionnement affectant 1 500 entreprises), et diverses agences gouvernementales.

Disparition : Le groupe REvil a mystérieusement disparu en juillet 2021 après des pressions internationales, puis est réapparu brièvement avant d’être démantelé par les autorités russes en 2022.

LockBit (2019-présent)

LockBit est actuellement l’un des ransomwares les plus actifs, utilisant un modèle d’affiliation (RaaS) très efficace. Il se distingue par sa rapidité de chiffrement et ses tactiques de double extorsion agressives.

Évolution constante : LockBit sort régulièrement de nouvelles versions (LockBit 2.0, 3.0) intégrant des fonctionnalités avancées comme le chiffrement partiel des fichiers (plus rapide), l’autodestruction après chiffrement, et des techniques d’évasion sophistiquées.

Comment se protéger contre les ransomwares ?

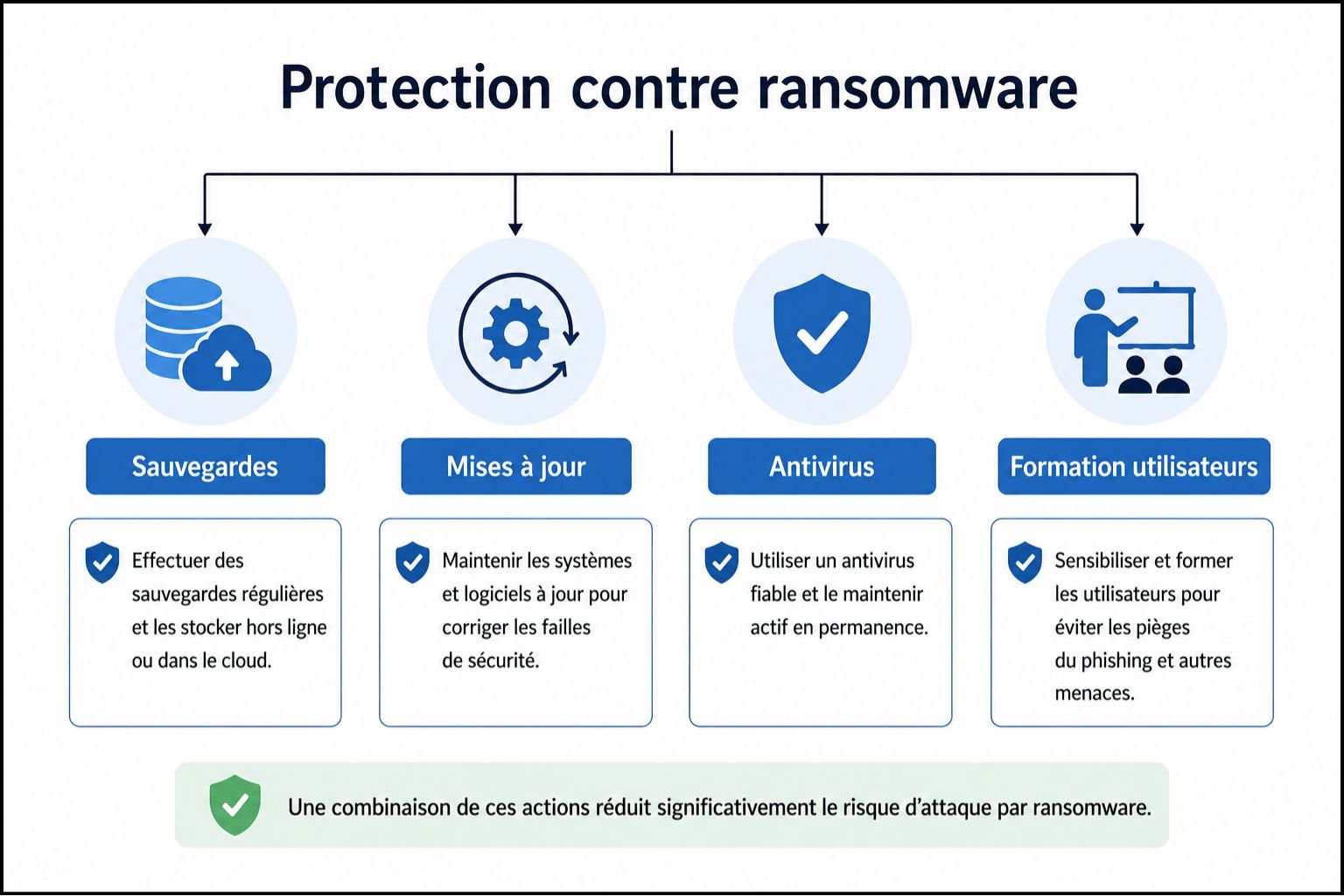

Sauvegardes : votre meilleure défense

Les sauvegardes régulières sont la défense la plus efficace contre les ransomwares. Si vos données sont sauvegardées, vous pouvez restaurer vos systèmes sans payer la rançon.

Règle du 3-2-1 : Conservez 3 copies de vos données (originale + 2 sauvegardes), sur 2 supports différents (disque dur + cloud par exemple), avec 1 copie hors ligne (déconnectée du réseau, idéalement hors site). Cette dernière est cruciale car de nombreux ransomwares cherchent et chiffrent également les sauvegardes connectées.

Fréquence : Sauvegardez au minimum quotidiennement les données critiques, hebdomadairement pour les données moins importantes. Testez régulièrement la restauration pour vérifier que vos sauvegardes fonctionnent réellement.

Mises à jour et patches de sécurité

Les mises à jour de sécurité corrigent les vulnérabilités exploitées par les ransomwares. WannaCry a pu se propager massivement car de nombreuses organisations n’avaient pas appliqué un patch Microsoft disponible depuis 2 mois.

Politique de mise à jour : Activez les mises à jour automatiques sur tous les systèmes (Windows, macOS, Linux, applications). Établissez une procédure de gestion des patches pour les serveurs et l’infrastructure. Priorisez les mises à jour de sécurité critiques et déployez-les rapidement après leur disponibilité.

Solutions de sécurité modernes

Antivirus et EDR (Endpoint Detection and Response) : Les solutions modernes détectent les logiciels malveillants par comportement, pas seulement par signature. Elles peuvent bloquer un ransomware en détectant des actions suspectes (chiffrement massif de fichiers, connexions vers des serveurs de commande).

Pare-feu et filtrage réseau : Configurez des pare-feu pour bloquer les connexions entrantes non autorisées, particulièrement sur les ports RDP (3389), SMB (445) et autres services d’administration. Utilisez un VPN pour les accès distants plutôt que d’exposer directement les services.

Filtrage des emails : Implémentez des solutions de filtrage anti-spam et anti-malware qui analysent les pièces jointes et bloquent les emails suspects contenant une pièce jointe malveillante.

Authentification multi-facteurs (MFA) : Activez la MFA sur tous les comptes, particulièrement les comptes administrateurs et les accès à distance. Même si un attaquant obtient un mot de passe, il ne pourra pas se connecter sans le second facteur.

Sensibilisation et formation

L’humain reste le maillon faible : 90% des infections par ransomware débutent par un email de phishing.

Formation régulière : Éduquez vos employés à reconnaître les emails suspects, à ne jamais ouvrir de pièces jointes inattendues, à vérifier l’expéditeur avant de cliquer sur un lien, et à signaler immédiatement toute activité suspecte. Réalisez des simulations de phishing pour tester et renforcer la vigilance.

Segmentation réseau

Isoler les systèmes critiques : Segmentez votre réseau pour limiter la propagation latérale. Un ransomware infectant un poste utilisateur ne devrait pas pouvoir atteindre automatiquement vos serveurs de bases de données ou systèmes de contrôle industriel.

Principe du moindre privilège : Limitez les droits d’accès au strict nécessaire. Les utilisateurs standards ne devraient pas avoir de droits d’administrateur. Cette simple mesure peut bloquer de nombreux ransomwares qui nécessitent des privilèges élevés pour s’exécuter efficacement.

Que faire si vous êtes victime d’un ransomware ?

Réactions immédiates

Si vous découvrez une infection par ransomware, agissez rapidement :

Isolez immédiatement les systèmes infectés : Déconnectez-les du réseau (Wi-Fi et câble Ethernet) pour empêcher la propagation. Éteignez si nécessaire, mais dans certains cas il vaut mieux laisser allumé pour analyse forensique.

N’éteignez pas tous les systèmes en panique : les systèmes non encore infectés doivent rester opérationnels pour la continuité d’activité. Identifiez et isolez uniquement les machines compromises.

Alertez votre équipe IT et votre RSSI immédiatement : Plus l’intervention est rapide, plus vous limiterez les dégâts. Activez votre plan de réponse aux incidents si vous en avez un.

Documentez tout : Prenez des photos de l’écran de rançon, notez l’heure de découverte, les systèmes affectés. Ces informations seront précieuses pour l’investigation et pour les autorités.

Portez plainte : Contactez les autorités compétentes (ANSSI en France, FBI aux USA). La plainte aide les enquêteurs à suivre les groupes de ransomware et peut parfois aboutir à la récupération de clés de déchiffrement.

Faut-il payer la rançon ?

Ne payez pas la rançon : C’est la recommandation officielle des agences gouvernementales et des experts en cybersécurité pour plusieurs raisons.

Aucune garantie de récupération : Payer ne garantit pas que les attaquants fourniront la clé de déchiffrement ou qu’elle fonctionnera correctement. Des études montrent que 40% des victimes qui paient ne récupèrent jamais leurs données complètement.

Financement du crime : Payer encourage les criminels et finance de futures attaques. Chaque paiement rend le ransomware plus rentable et attractif pour les cybercriminels.

Risque de revictimisation : Les organisations qui paient sont souvent ciblées à nouveau car les attaquants savent qu’elles sont disposées à payer. Vous pourriez être ajouté à des listes de “bons payeurs” circulant dans l’underground.

Implications légales : Dans certains pays, payer une rançon à certains groupes peut constituer un financement du terrorisme, particulièrement si le groupe est sous sanctions.

Exceptions rares : Dans certaines situations critiques (hôpitaux, infrastructures vitales) où des vies sont en jeu et aucune sauvegarde n’existe, le paiement peut être considéré comme un dernier recours. Consultez toujours des experts légaux et techniques avant de prendre cette décision.

Tentatives de récupération

Outils de déchiffrement gratuits : Le projet No More Ransom (initiative Europol) propose des outils de déchiffrement gratuits pour de nombreux types de ransomware. Visitez nomoreransom.org avant de considérer tout paiement.

Restauration depuis les sauvegardes : Si vos sauvegardes régulières sont intactes et déconnectées, restaurez vos systèmes après avoir nettoyé complètement l’infection. Assurez-vous que le ransomware est totalement éradiqué avant de reconnecter les sauvegardes.

Investigation forensique : Faites analyser les systèmes par des experts pour comprendre comment l’infection s’est produite, quelles données ont pu être exfiltrées (dans le cas de double extorsion), et pour combler les failles de sécurité exploitées.

L’évolution du ransomware : tendances actuelles

Ransomware-as-a-Service (RaaS)

Le modèle RaaS a industrialisé le ransomware. Des groupes développent des ransomwares sophistiqués et les louent à des “affiliés” qui mènent les attaques en échange d’un pourcentage (généralement 70-80% pour l’affilié, 20-30% pour le développeur).

Impact : Ce modèle a considérablement abaissé la barrière d’entrée. Des criminels sans compétences techniques avancées peuvent désormais mener des attaques par ransomware dévastatrices. Les groupes RaaS les plus connus incluent LockBit, BlackCat/ALPHV, et Hive.

Attaques ciblées vs attaques massives

Évolution tactique : Alors que les premiers ransomwares (WannaCry) se propageaient automatiquement et indistinctement, les attaquants modernes privilégient des attaques ciblées contre des organisations spécifiques choisies pour leur capacité de paiement.

Big Game Hunting : Cette approche cible les grandes entreprises, hôpitaux, universités et agences gouvernementales avec des demandes de rançon astronomiques (millions d’euros) plutôt que des attaques massives avec de petites rançons.

Triple et quadruple extorsion

Au-delà de la double extorsion (chiffrement + menace de publication), certains groupes ajoutent des couches supplémentaires de pression incluant des attaques DDoS contre les sites web de la victime jusqu’au paiement, le contact direct des clients, partenaires et actionnaires de la victime pour les informer de la brèche, et la menace de contacter les régulateurs (CNIL en Europe) pour signaler la violation du RGPD et déclencher des sanctions.

Ransomware et guerre informatique

Les wipers déguisés en ransomware sont de plus en plus utilisés dans des conflits géopolitiques. NotPetya (2017) a été attribué à la Russie dans le cadre du conflit ukrainien. HermeticWiper, WhisperGate et autres ont été déployés pendant l’invasion russe de l’Ukraine en 2022.

Conclusion

Le ransomware représente l’une des cybermenaces les plus dangereuses et coûteuses pour les organisations et les particuliers. Ces logiciels malveillants qui chiffrent les données et exigent une rançon ont évolué de simples attaques opportunistes vers des opérations criminelles sophistiquées impliquant double extorsion, vol des données, et tactiques avancées de pression.

La meilleure défense reste la prévention : sauvegardes régulières déconnectées, mises à jour de sécurité systématiques, formation des utilisateurs, et architecture réseau segmentée. Si malgré toutes ces précautions vous devenez victime, rappelez-vous : ne payez pas la rançon, isolez immédiatement les systèmes infectés, contactez les autorités, et restaurez depuis vos sauvegardes après avoir complètement nettoyé l’infection.

Dans un monde où les attaques par ransomware se comptent par millions chaque année et où de nouveaux types de ransomware apparaissent constamment, la vigilance et la préparation ne sont plus optionnelles mais essentielles pour la survie numérique de toute organisation.

Vous souhaitez évaluer votre niveau de protection contre les ransomwares ? Contactez notre équipe cybersécurité pour un audit de sécurité ou un test d’intrusion de votre infrastructure.

FAQ

Qu’est-ce qu’un ransomware et comment fonctionne-t-il ?

Un ransomware est un logiciel malveillant qui prend en otage vos données en les chiffrant avec des algorithmes cryptographiques robustes, puis affiche une demande de rançon exigeant un paiement en cryptomonnaies pour obtenir la clé de déchiffrement. Le ransomware s’infiltre généralement via des emails de phishing contenant une pièce jointe malveillante, l’exploitation de vulnérabilités non corrigées, ou des accès RDP non sécurisés. Une fois actif, il chiffre les fichiers, se propage dans le réseau, et exige le paiement sous peine de destruction des données ou de publication publique en cas de double extorsion.

Faut-il payer la rançon si on est victime d’un ransomware ?

Non, ne payez pas la rançon. C’est la recommandation officielle des agences gouvernementales et experts en cybersécurité. Payer ne garantit pas la récupération de vos données (40% des victimes qui paient ne récupèrent jamais leurs fichiers complètement), finance le crime organisé et encourage de futures attaques, augmente le risque d’être re-ciblé car vous êtes identifié comme “bon payeur”, et peut constituer une infraction légale dans certains cas (financement du terrorisme). Privilégiez plutôt la restauration depuis des sauvegardes régulières déconnectées, l’utilisation d’outils de déchiffrement gratuits disponibles sur NoMoreRansom.org, et l’investigation forensique pour comprendre et combler les failles.

Comment se protéger efficacement contre les ransomwares ?

La protection contre les ransomwares repose sur plusieurs piliers. Effectuez des sauvegardes régulières selon la règle 3-2-1 (3 copies sur 2 supports dont 1 hors ligne déconnectée). Appliquez systématiquement les mises à jour de sécurité sur tous les systèmes et applications. Utilisez des solutions de sécurité modernes (antivirus, EDR, pare-feu) avec détection comportementale. Activez l’authentification multi-facteurs sur tous les comptes, particulièrement les accès administrateurs et distants. Formez régulièrement vos employés à reconnaître les emails de phishing et pièces jointes suspectes. Segmentez votre réseau et appliquez le principe du moindre privilège pour limiter la propagation.

Quels sont les différents types de ransomware ?

Les principaux types de ransomware incluent le crypto-ransomware qui chiffre les fichiers (WannaCry, Locky, Ryuk) en utilisant des algorithmes puissants rendant les données inaccessibles, le locker-ransomware qui verrouille l’accès au système sans chiffrer les fichiers, le leakware ou doxware qui réalise une double extorsion en volant les données avant de les chiffrer puis menaçant de les publier, le ransomware mobile ciblant les appareils mobiles Android principalement, le scareware qui affiche de fausses alertes sans réellement chiffrer, et les wipers qui détruisent définitivement les données en se déguisant en ransomware.

Comment les ransomwares infectent-ils les systèmes ?

Les ransomwares utilisent plusieurs vecteurs d’infection. Les emails de phishing contenant une pièce jointe malveillante (facture, bon de livraison, document urgent) restent le vecteur principal. L’exploitation de vulnérabilités non corrigées dans Windows, applications ou serveurs permet une infection automatique sans interaction. Les protocoles RDP exposés et mal sécurisés sont ciblés par attaques de force brute. Les téléchargements furtifs depuis sites web compromis infectent les visiteurs automatiquement. Les logiciels piratés et cracks contiennent souvent des ransomwares dissimulés. Enfin, les supports amovibles infectés (clés USB) peuvent propager le malware.

Que faire immédiatement si on découvre un ransomware ?

Isolez immédiatement les systèmes infectés en les déconnectant du réseau (Wi-Fi et Ethernet) pour empêcher la propagation latérale. N’éteignez pas tous les systèmes en panique, seulement ceux compromis. Alertez immédiatement votre équipe IT, votre RSSI et activez votre plan de réponse aux incidents. Documentez tout avec des captures d’écran de la demande de rançon, heure de découverte, systèmes affectés. Portez plainte auprès des autorités compétentes (ANSSI, police) même si vous pensez ne rien récupérer. Ne payez pas la rançon. Consultez NoMoreRansom.org pour des outils de déchiffrement gratuits. Restaurez depuis vos sauvegardes après avoir complètement nettoyé l’infection.