Le pentest (ou test d’intrusion) est devenu un outil indispensable pour identifier les vulnérabilités de votre système d’information avant que des attaquants malveillants ne les exploitent. En simulant une vraie cyberattaque dans des conditions réelles, le pentest permet de découvrir les failles de sécurité que les outils automatisés et les audits de sécurité classiques ne détectent pas toujours. Ce guide complet explore les types de pentest, la méthodologie, les différences avec l’audit de sécurité, et comment cette pratique essentielle protège vos données sensibles et systèmes informatiques.

Qu’est-ce qu’un pentest (test d’intrusion) ?

Définition et principe

Un pentest, contraction de “penetration test” en anglais, est une méthode d’évaluation de la sécurité d’un système d’information par la simulation d’une attaque informatique réelle. Également appelé test d’intrusion, il consiste à simuler une attaque menée par un pirate informatique pour identifier les vulnérabilités exploitables et démontrer leur impact potentiel sur vos systèmes informatiques et données sensibles.

Contrairement aux scans de vulnérabilités automatisés qui se contentent d’identifier des failles connues, le pentest va plus loin en exploitant activement ces vulnérabilités pour évaluer leur dangerosité réelle. Le pentester adopte la mentalité et les techniques d’un hacker éthique, cherchant à compromettre vos systèmes pour mieux les protéger ensuite.

Objectifs du test d’intrusion

Le test d’intrusion poursuit plusieurs objectifs stratégiques pour renforcer la sécurité de votre organisation. Il permet de détecter les failles de sécurité exploitables que les outils automatisés ne trouvent pas, d’évaluer l’impact réel d’une compromission (accès aux données sensibles, élévation de privilèges, propagation latérale), de tester l’efficacité de vos défenses et la capacité de détection de vos équipes, de prioriser les corrections selon le risque réel plutôt que théorique, et de valider la conformité aux exigences réglementaires et normatives qui imposent souvent des tests d’intrusion réguliers.

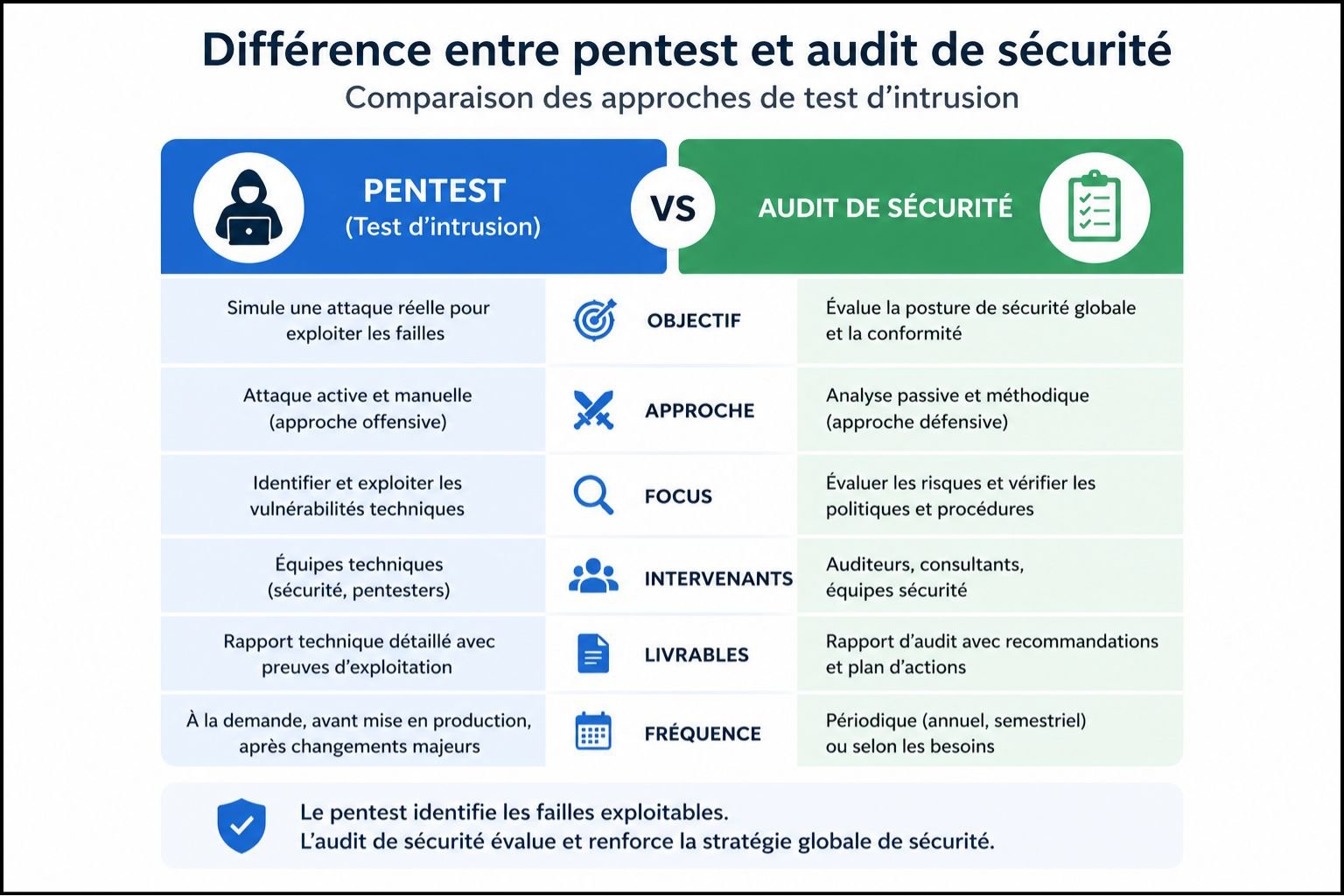

Pentest vs Audit de Sécurité : Quelle différence ?

Bien que complémentaires, le pentest et l’audit de sécurité diffèrent fondamentalement dans leur approche et leurs objectifs.

L’audit de sécurité est une évaluation globale et documentaire de votre posture de sécurité. Il examine les politiques, procédures, configurations et contrôles en place pour évaluer votre niveau de sécurité selon un référentiel (ISO 27001, NIST, etc.). L’audit répond à la question “Suis-je conforme aux bonnes pratiques ?” avec une approche systématique et exhaustive couvrant la technique, l’organisation et l’humain.

Le pentest est une évaluation offensive et pratique visant à exploiter activement les vulnérabilités. Le pentester agit comme un attaquant réel, cherchant à compromettre vos systèmes informatiques par tous les moyens possibles. Le test d’intrusion répond à la question “Peut-on me pirater ?” avec une approche créative et adaptative simulant les techniques réelles des cybercriminels.

En résumé : L’audit identifie ce qui manque ou n’est pas conforme. Le pentest démontre ce qu’un attaquant pourrait réellement faire. Les deux sont nécessaires pour une sécurité optimale : l’audit établit les fondations, le pentest valide leur solidité face à une attaque réelle.

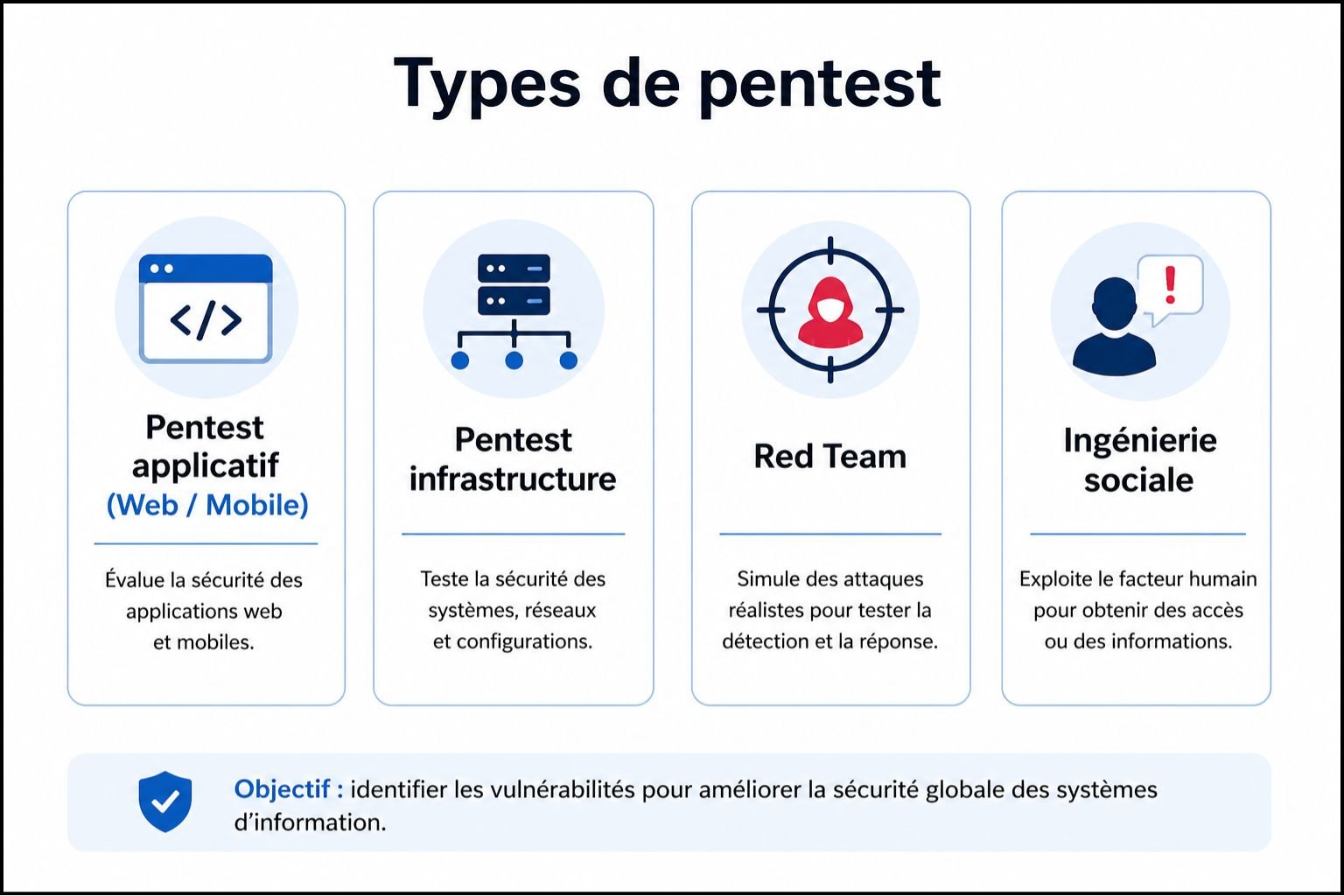

Les différents types de pentest

Le pentest se décline en plusieurs types de pentest selon le périmètre ciblé et les objectifs de sécurité. Chaque type répond à des besoins spécifiques de votre système d’information.

Pentest Applicatif (Web et Mobile)

Le pentest applicatif cible vos applications web et applications mobiles pour identifier les vulnérabilités spécifiques au code et à la logique métier. Cette catégorie est cruciale car les applications sont souvent le point d’entrée privilégié des attaquants.

Pentest Web : Ce test d’intrusion évalue la sécurité de vos sites web et applications web en recherchant les vulnérabilités du Top 10 OWASP (injection SQL, XSS, CSRF, authentification cassée, exposition de données sensibles), les failles de logique métier permettant de contourner les processus, les problèmes de gestion de sessions et d’autorisation, et les vulnérabilités d’APIs REST/GraphQL. Le pentester tente d’accéder aux données sensibles, de modifier des transactions, d’élever ses privilèges ou de compromettre d’autres utilisateurs.

Pentest Mobile : Spécifique aux applications mobile iOS et Android, ce test d’intrusion examine la sécurité du code applicatif (reverse engineering, stockage non sécurisé), les communications avec le backend (interception, manipulation), l’intégration avec l’OS mobile (permissions excessives, intents malveillants), et la sécurité des données stockées localement. Les applications mobiles présentent des risques uniques liés à leur environnement d’exécution et à leur capacité à fonctionner hors ligne.

Pentest Infrastructure et Réseau

Le pentest d’infrastructure cible votre architecture réseau, serveurs et équipements pour identifier les vulnérabilités d’infrastructure pouvant permettre à un attaquant de progresser dans votre système d’information.

Ce test d’intrusion recherche les services exposés inutilement et mal configurés, les vulnérabilités système et applicatives sur les serveurs, les faiblesses de segmentation réseau permettant la propagation latérale, les problèmes de configuration des pare-feu, switches et routeurs, et les accès non autorisés aux ressources internes. Le pentester tente de compromettre des serveurs, d’intercepter du trafic réseau, d’accéder à des segments réseau sensibles, et d’obtenir des privilèges administrateur sur l’infrastructure.

Pentest Red Team

Le Red Team est la forme la plus avancée de test d’intrusion, simulant une attaque sophistiquée menée par un groupe de hackers motivés et compétents contre votre organisation sur une durée prolongée (semaines ou mois).

Contrairement au pentest classique qui se concentre sur des vulnérabilités techniques, le Red Team utilise tous les vecteurs d’attaque possibles incluant l’ingénierie sociale (phishing, vishing, pretexting), l’intrusion physique dans vos locaux, l’exploitation de vulnérabilités techniques, et l’utilisation de techniques d’attaquants avancés (APT). L’objectif n’est pas seulement de trouver des failles de sécurité, mais d’atteindre un objectif précis (exfiltrer des données sensibles, compromettre un système critique) tout en évitant la détection par vos équipes de sécurité.

Le Red Team teste également la capacité de votre Blue Team (équipe défensive) à détecter, analyser et répondre à une attaque sophistiquée dans des conditions réelles.

Pentest d’Ingénierie sociale

L’ingénierie sociale cible le facteur humain, souvent le maillon faible de la sécurité. Ce test d’intrusion évalue la vulnérabilité de vos employés face à la manipulation psychologique.

Les techniques testées incluent le phishing (emails frauduleux pour voler des identifiants ou installer du malware), le vishing (appels téléphoniques se faisant passer pour le support IT, la direction, les fournisseurs), le pretexting (création de scénarios crédibles pour obtenir des informations ou accès), et le tailgating (entrée physique non autorisée en suivant un employé). Ce pentest révèle le niveau de sécurité de votre culture organisationnelle et l’efficacité de vos formations de sensibilisation.

Les méthodologies de pentest : Black Box, White Box, Gray Box

Les types de test d’intrusion se distinguent également par le niveau d’information fourni au pentester avant le test, influençant l’approche et les résultats.

Pentest Black Box (Boîte Noire)

Le pentest Black Box simule l’attaque d’un hacker externe n’ayant aucune connaissance préalable de votre système d’information. Le pentester ne reçoit que des informations publiques (nom de domaine, site web) et doit découvrir l’architecture, les technologies utilisées et les points d’entrée par reconnaissance active et passive.

Avantages : Vision réaliste d’un attaquant externe, teste l’exposition publique réelle, évalue la difficulté pour un attaquant de trouver et exploiter des vulnérabilités. Inconvénients : Le temps limité signifie une couverture moins exhaustive, peut manquer des vulnérabilités profondes nécessitant une connaissance interne.

White Box (Boîte Blanche)

Le pentest White Box est l’inverse : le pentester reçoit tous les détails techniques (architecture, code source, identifiants, documentation) permettant une analyse exhaustive et approfondie.

Avantages : Couverture maximale du périmètre, identification de vulnérabilités complexes difficiles à trouver en Black Box, gain de temps permettant d’aller plus en profondeur, idéal pour auditer du code ou des configurations. Inconvénients : Moins réaliste qu’un scénario d’attaque externe, peut créer un faux sentiment de sécurité si bien exécuté.

Gray Box (Boîte Grise)

Le pentest Gray Box est un compromis : le pentester reçoit un accès partiel (compte utilisateur standard, documentation limitée) simulant un attaquant ayant compromis un premier niveau d’accès ou un employé malveillant.

Avantages : Équilibre entre réalisme et profondeur, simule efficacement les menaces internes et l’escalade de privilèges, optimise le temps de test sur les vulnérabilités critiques. Inconvénients : Nécessite de définir précisément le niveau d’accès initial.

Le choix de la méthodologie dépend de vos objectifs : Black Box pour tester votre exposition externe, White Box pour une analyse exhaustive pré-déploiement, Gray Box pour évaluer les risques internes et l’élévation de privilèges.

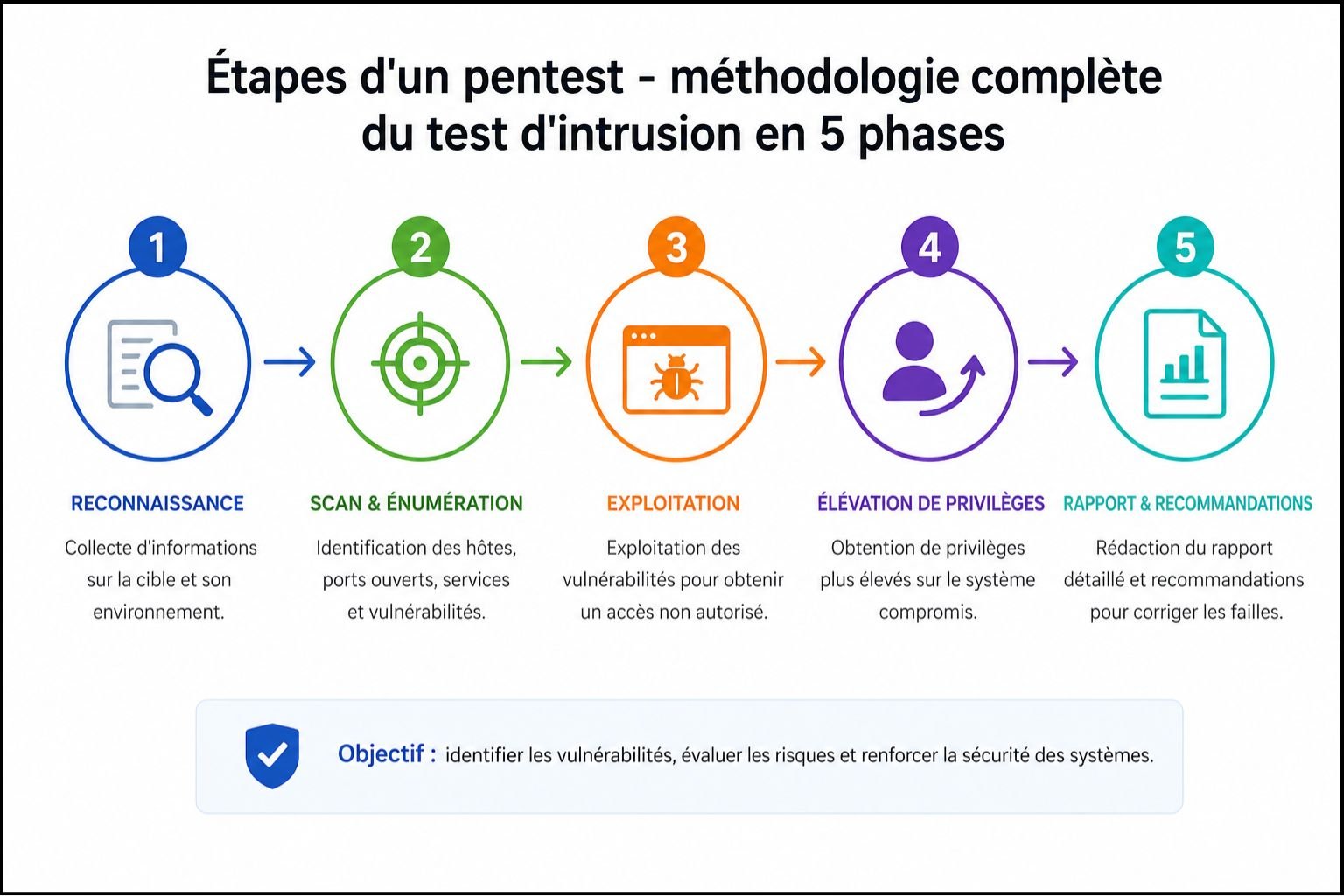

Comment se déroule un pentest ? Les 5 étapes clés

Un test d’intrusion professionnel suit une méthodologie structurée garantissant exhaustivité et traçabilité.

Étape 1 : Planification et Reconnaissance

La phase de cadrage définit le périmètre du pentest (quels systèmes informatiques, applications, réseaux), les objectifs spécifiques (tester une application web, évaluer la sécurité réseau), les contraintes (plages horaires autorisées, systèmes à exclure), et le type de test (Black/White/Gray Box). Le pentester collecte ensuite des informations publiques (OSINT) sur votre organisation, domaines, employés, technologies utilisées et partenaires.

Étape 2 : Analyse et Identification des Vulnérabilités

Le pentester scanne activement le périmètre pour identifier les vulnérabilités potentielles à travers la découverte des services exposés, ports ouverts et technologies, l’analyse de la configuration des systèmes et applications, la recherche de vulnérabilités connues (CVE) et de failles potentielles dans le code, et l’identification des failles de sécurité de logique métier. Cette phase combine outils automatisés et analyse manuelle experte pour découvrir les vulnérabilités que les scanners automatiques manquent.

Étape 3 : Exploitation

C’est la phase offensive où le pentester tente d’exploiter les vulnérabilités identifiées pour simuler une attaque réelle et démontrer leur impact. Il cherche à accéder aux données sensibles, compromettre des comptes utilisateurs ou administrateurs, élever ses privilèges sur les systèmes informatiques, se propager latéralement dans le réseau, et maintenir l’accès de manière persistante. Contrairement aux scans automatiques, cette phase nécessite de l’expertise et de la créativité pour exploiter des chaînes de vulnérabilités complexes.

Étape 4 : Post-Exploitation et Évaluation d’Impact

Après avoir compromis des systèmes, le pentester évalue l’étendue des dégâts potentiels en identifiant quelles données sensibles sont accessibles, quels systèmes critiques peuvent être affectés, quelle serait la capacité de persistance d’un attaquant réel, et quel impact business une compromission réelle aurait. Cette évaluation d’impact est cruciale pour prioriser les corrections selon le risque réel.

Étape 5 : Rapport et Recommandations

Le pentester produit un rapport détaillé comprenant une synthèse exécutive pour la direction, l’inventaire complet des failles de sécurité découvertes avec des preuves de concept, l’évaluation de criticité et d’impact de chaque vulnérabilité, des recommandations techniques précises pour corriger chaque faille, et un plan d’action priorisé. Ce rapport devient votre feuille de route pour renforcer la sécurité de votre système d’information.

Outils et compétences du pentester

Outils techniques

Un test d’intrusion professionnel s’appuie sur une panoplie d’outils spécialisés. Pour la reconnaissance, Nmap scanne les réseaux et ports, Shodan recherche les dispositifs exposés sur Internet, et theHarvester collecte des informations OSINT. Pour l’exploitation des applications web, Burp Suite intercepte et manipule les requêtes HTTP, SQLMap automatise l’exploitation d’injections SQL, et OWASP ZAP scanne les vulnérabilités web. Pour l’exploitation système, Metasploit est le framework de référence pour exploiter des vulnérabilités, Cobalt Strike simule des attaques APT avancées, et John the Ripper / Hashcat cassent les mots de passe. Pour le pentest réseau, Wireshark analyse le trafic réseau et Aircrack-ng teste la sécurité WiFi.

Compétences requises

Devenir pentester nécessite une expertise technique approfondie incluant la maîtrise des systèmes informatiques (Linux, Windows, réseau), la compréhension du développement (lecture de code, langages de scripting Python/Bash), la connaissance des vulnérabilités web (OWASP Top 10), des compétences en reverse engineering et analyse de malware pour le pentest avancé, et la compréhension des architectures cloud (AWS, Azure, GCP). Au-delà de la technique, le pentester doit faire preuve de créativité pour trouver des chaînes d’exploitation non évidentes, de rigueur méthodologique pour documenter chaque action, d’éthique pour ne jamais dépasser le périmètre autorisé, et de pédagogie pour expliquer les risques aux non-techniques.

Les certifications reconnues incluent OSCP (Offensive Security Certified Professional) – la référence du pentest, CEH (Certified Ethical Hacker), GPEN (GIAC Penetration Tester), et CREST (certifications UK reconnues internationalement).

À quelle fréquence réaliser un pentest ?

Fréquence recommandée

Il est conseillé de réaliser un test d’intrusion annuel minimum pour toutes les organisations exposées sur Internet, un pentest semestriel pour les secteurs régulés (finance, santé) ou hautement exposés, et un pentest après chaque modification majeure (nouvelle application, refonte d’infrastructure, migration cloud).

Déclencheurs de pentest exceptionnels

Certains événements justifient un pentest hors cycle incluant un incident de sécurité pour identifier comment l’attaque s’est produite, avant le lancement d’une nouvelle application web ou application mobile critique, après l’acquisition d’une entreprise (due diligence sécurité), et suite à la découverte d’une vulnérabilité majeure dans vos technologies (Log4Shell, etc.).

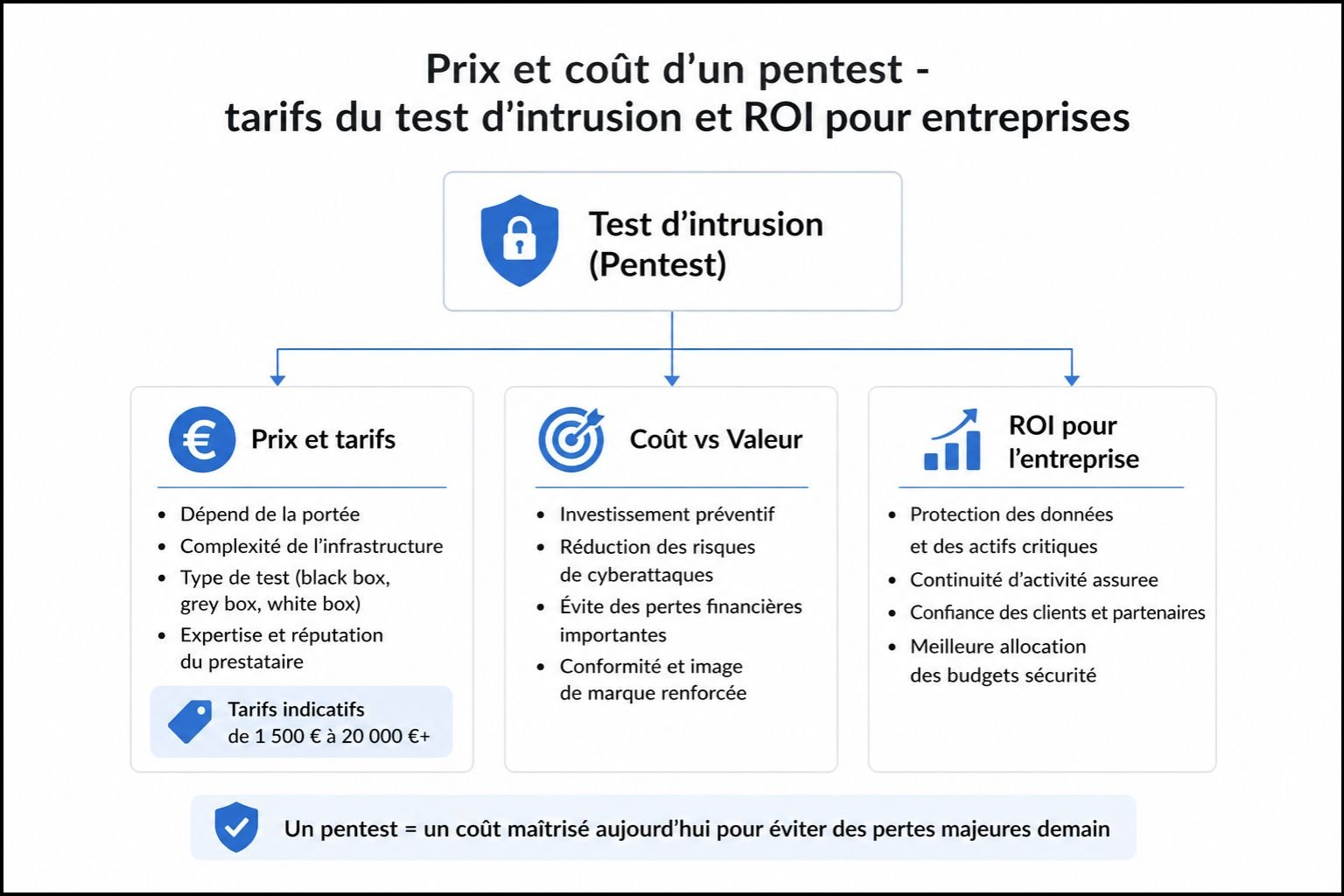

Combien coûte un pentest ?

Fourchettes de prix

Le coût d’un test d’intrusion varie selon le périmètre et la complexité. Pentest applicatif web simple : 5 000-15 000€, Pentest applicatif complexe (multiple apps) : 15 000-40 000€, Pentest infrastructure PME : 8 000-20 000€, Pentest infrastructure entreprise : 25 000-60 000€, Red Team engagement : 50 000-150 000€+ selon la durée, et Pentest mobile (iOS + Android) : 10 000-25 000€.

Facteurs impactant le coût

Plusieurs éléments influencent le prix du pentest incluant la taille et complexité du périmètre cible, la profondeur souhaitée (Black/Gray/White Box), la durée de l’engagement (jours/homme nécessaires), les certifications du pentester (OSCP, CREST), et l’urgence de réalisation.

ROI du pentest

Le test d’intrusion génère un ROI significatif en évitant une brèche de sécurité (coût moyen 300 000-500 000€ selon ANSSI), en réduisant les primes d’assurance cyber (certaines compagnies l’exigent), en accélérant la conformité réglementaire (RGPD, PCI DSS, ISO 27001), et en renforçant la confiance des clients et partenaires. Un pentest à 20 000€ qui prévient un seul incident majeur est immédiatement rentabilisé.

Conclusion

Le pentest (ou test d’intrusion) est un outil indispensable pour identifier les vulnérabilités exploitables de votre système d’information avant que des attaquants malveillants ne les découvrent. En simulant une attaque réelle dans des conditions réelles, le pentest révèle les failles de sécurité que les outils automatisés et les audits de sécurité classiques ne peuvent pas détecter.

Qu’il s’agisse d’un pentest applicatif pour sécuriser vos applications web et applications mobiles, d’un test d’intrusion d’infrastructure pour protéger votre réseau et vos serveurs, ou d’un engagement Red Team pour tester votre capacité de détection face à une attaque sophistiquée, chaque type de pentest apporte une valeur unique pour renforcer la sécurité de vos systèmes informatiques et protéger vos données sensibles.

Dans un contexte où les cyberattaques se sophistiquent constamment et où les réglementations imposent des obligations croissantes en matière de sécurité, le pentest n’est plus une option mais une nécessité stratégique. Combiné à des audits de sécurité réguliers, il constitue la pierre angulaire d’une stratégie de cybersécurité efficace et proactive.

Vous souhaitez évaluer la résistance de vos systèmes face à une cyberattaque ? Contactez notre équipe de cybersécurité pour discuter de vos besoins en test d’intrusion.

FAQ

Qu’est-ce qu’un pentest et à quoi sert-il ?

Un pentest (test d’intrusion) est une simulation de cyberattaque réelle menée par des experts en sécurité pour identifier les vulnérabilités exploitables d’un système d’information. Contrairement aux scans automatisés, le pentest exploite activement les failles découvertes pour démontrer leur impact réel. Son objectif est de détecter les failles de sécurité avant les attaquants, d’évaluer le risque réel d’une compromission, de tester l’efficacité des défenses, et de prioriser les corrections selon l’impact business. Le pentest répond à la question “Peut-on me pirater ?” plutôt que “Suis-je conforme ?”.

Quelle est la différence entre un pentest et un audit de sécurité ?

Le pentest est une évaluation offensive qui simule une attaque réelle pour exploiter activement les vulnérabilités et démontrer leur dangerosité. L’audit de sécurité est une évaluation globale documentaire qui examine les politiques, procédures et configurations selon un référentiel. Le pentest adopte la position de l’attaquant et répond à “Peut-on me pirater ?”. L’audit adopte une approche systématique et répond à “Suis-je conforme aux bonnes pratiques ?”. Les deux sont complémentaires : l’audit établit les fondations, le pentest valide leur solidité face à une attaque réelle.

Quels sont les différents types de pentest ?

Les principaux types de pentest sont le pentest applicatif (web et mobile) qui cible vos applications pour trouver les vulnérabilités OWASP Top 10, le pentest d’infrastructure et de réseau qui évalue la sécurité de votre architecture IT, le Red Team qui simule une attaque sophistiquée prolongée utilisant tous les vecteurs possibles, et le pentest d’ingénierie sociale qui teste la vulnérabilité humaine face à la manipulation. Chaque type répond à des besoins spécifiques et peut utiliser une approche Black Box (aucune information), White Box (toute l’information) ou Gray Box (information partielle).

Combien coûte un pentest et quel est le ROI ?

Un pentest applicatif web simple coûte 5 000-15 000€, un pentest infrastructure PME 8 000-20 000€, et un pentest complexe d’entreprise 25 000-60 000€. Un engagement Red Team coûte 50 000-150 000€+. Le ROI est largement positif : un pentest à 20 000€ peut prévenir un incident de sécurité coûtant 300 000-500 000€ selon l’ANSSI. Le pentest réduit également les primes d’assurance cyber, accélère la conformité réglementaire et renforce la confiance des clients.

À quelle fréquence faut-il réaliser un pentest ?

Il est recommandé de réaliser un pentest annuel minimum pour toutes les organisations exposées sur Internet. Les secteurs hautement régulés (finance, santé) devraient effectuer des pentests semestriels. Un pentest doit être réalisé systématiquement après chaque modification majeure (nouvelle application, refonte d’infrastructure, migration cloud), après un incident de sécurité, et avant le lancement de services critiques. Entre les pentests complets, des tests ciblés sur les changements maintiennent le niveau de sécurité.

Qui peut réaliser un pentest professionnel ?

Un pentest doit être réalisé par des experts qualifiés disposant de certifications reconnues. Les certifications de référence incluent OSCP (Offensive Security Certified Professional) considéré comme la plus technique, CEH (Certified Ethical Hacker), GPEN (GIAC Penetration Tester), et les certifications CREST (UK, reconnues internationalement). Au-delà des certifications, le pentester doit avoir une expertise technique approfondie en systèmes, réseaux, développement, des compétences en reverse engineering, et une éthique irréprochable pour ne jamais dépasser le périmètre autorisé.