Le phishing (hameçonnage en français) est l’une des cybermenaces les plus répandues et dangereuses. Cette technique frauduleuse vise à inciter à communiquer vos données personnelles et coordonnées bancaires en se faisant passer pour un organisme de confiance. Chaque jour, des millions d’emails de phishing circulent, ciblant des particuliers et des entreprises dans le but de voler des identifiants de connexion, des informations personnelles et d’accéder aux comptes bancaires. Ce guide complet explore ce qu’est le phishing, comment le reconnaître, que faire si vous êtes victime, et surtout comment vous protéger efficacement contre cette menace omniprésente.

Qu’est-ce que le phishing ? Définition

Le phishing expliqué simplement

Le phishing (prononcé “fichingue”) ou hameçonnage est une forme d’escroquerie en ligne où des cybercriminels se font passer pour des entités légitimes (banques, administrations, entreprises connues) afin de vous inciter à communiquer vos données personnelles sensibles. Le terme phishing en anglais est une technique frauduleuse dont le nom vient de “fishing” (pêche), car les attaquants “pêchent” des informations en appâtant leurs victimes.

Cette technique frauduleuse repose sur la manipulation psychologique : l’attaquant crée un sentiment d’urgence, de peur ou d’opportunité pour pousser la victime à agir rapidement sans réfléchir. Un email vous informe que votre compte bancaire sera bloqué si vous ne le confirmez pas immédiatement, qu’un colis ne peut être livré sans mise à jour de vos coordonnées, ou qu’un remboursement vous attend si vous cliquez rapidement.

Comment fonctionne une attaque de phishing ?

Une attaque de phishing suit généralement un scénario bien rodé :

Usurpation d’identité : L’attaquant crée un faux courrier électronique, SMS, ou site internet qui imite parfaitement une organisation légitime (banque, sécurité sociale, opérateur télécom, service de livraison, administration fiscale).

Contact trompeur : La victime reçoit un message alarmant ou attractif l’incitant à agir rapidement. Le message contient généralement un lien vers un faux site internet ou une demande directe de coordonnées bancaires.

Vol d’informations : Si la victime clique sur un lien, elle est redirigée vers une copie frauduleuse d’un site légitime où elle est invitée à saisir ses identifiants de connexion, données personnelles ou coordonnées bancaires. Toutes les informations saisies sont immédiatement transmises aux cybercriminels.

Exploitation : Les attaquants utilisent ensuite les informations volées pour accéder aux comptes bancaires, usurper l’identité de la victime, revendre les données sur le dark web, ou mener d’autres attaques plus sophistiquées.

Les différents types de phishing

Le phishing se décline en plusieurs variantes, chacune utilisant des canaux et tactiques spécifiques pour tromper les victimes.

Phishing par email (courrier électronique)

C’est la forme la plus courante de phishing. Les attaquants envoient des millions d’emails frauduleux imitant des organisations connues. Ces courriers électroniques contiennent généralement un lien vers un faux site internet ou une pièce jointe malveillante.

Exemples typiques : Faux email de votre banque demandant de “confirmer vos coordonnées bancaires“, notification de colis en attente nécessitant une mise à jour de vos données personnelles, alerte de la sécurité sociale concernant vos droits, ou faux message d’un service de streaming comme Netflix menaçant de suspendre votre compte.

Signes d’alerte : Adresse email expéditrice suspecte (banque@securite-compte-fr.com au lieu de banque.fr), fautes d’orthographe et de grammaire approximative, ton urgent ou menaçant créant la panique, demande inhabituelle de données personnelles par email (les organismes légitimes ne demandent jamais d’identifiants de connexion par email).

Spear phishing (hameçonnage ciblé)

Contrairement au phishing de masse, le spear phishing cible spécifiquement une personne ou une organisation après avoir collecté des informations la concernant. L’attaquant personnalise son message en utilisant votre nom, poste, collègues, ou informations trouvées sur les réseaux sociaux pour sembler plus crédible.

Exemple : Un email prétendant venir de votre directeur financier demandant un virement urgent vers un nouveau fournisseur, ou un message semblant provenir de votre service informatique demandant vos identifiants de connexion pour “maintenance urgente”.

Dangerosité : Le spear phishing est beaucoup plus efficace car le message personnalisé inspire confiance. Les attaques ciblant des cadres dirigeants (appelées “whaling” ou “chasse à la baleine”) peuvent mener à des pertes financières considérables.

Smishing (phishing par SMS)

Le smishing utilise les messages texte (SMS) plutôt que les emails. Les victimes reçoivent des SMS frauduleux les invitant à cliquer sur un lien ou à appeler un numéro.

Exemples typiques : “Votre colis ne peut être livré, cliquez ici pour reprogrammer”, “Activité suspecte détectée sur votre compte, cliquez immédiatement”, “Vous avez gagné un prix, réclamez-le ici”, ou “Amende impayée, réglez sous 48h”.

Particularité : Les SMS semblent plus personnels et urgents qu’un email, augmentant le taux de réussite. De plus, les smartphones n’affichent pas toujours clairement les URL, rendant plus difficile l’identification d’un site internet frauduleux.

Vishing (phishing vocal par téléphone)

Le vishing utilise l’appel téléphonique pour tromper les victimes. L’attaquant se fait passer pour un conseiller bancaire, un agent de la sécurité sociale, un technicien informatique, ou un représentant d’un service client.

Scénario classique : Vous recevez un appel d’un supposé conseiller de votre banque signalant une activité frauduleuse sur votre compte. Pour “sécuriser” votre compte, il vous demande de confirmer vos coordonnées bancaires, votre code de carte bancaire, ou un code de validation reçu par SMS.

Techniques de manipulation : Les attaquants utilisent la pression temporelle (“agissez maintenant”), l’autorité (ton professionnel, jargon technique), et parfois le “spoofing” téléphonique pour faire apparaître un numéro légitime sur votre écran.

Phishing sur les réseaux sociaux

Les réseaux sociaux (Facebook, LinkedIn, Instagram, Twitter) sont devenus des vecteurs importants de phishing. Les attaquants créent de faux profils, envoient des messages privés contenant des liens malveillants, ou publient des offres trop belles pour être vraies.

Exemples : Faux concours demandant vos données personnelles pour participer, messages privés de “contacts” dont le compte a été compromis partageant un lien urgent, fausses offres d’emploi sur LinkedIn récoltant des informations personnelles, ou publicités frauduleuses pour des produits à prix cassés menant vers des sites de paiement volant vos coordonnées bancaires.

Pharming (empoisonnement DNS)

Technique plus sophistiquée où l’attaquant manipule les serveurs DNS pour rediriger automatiquement les victimes vers un faux site internet même si elles tapent correctement l’URL légitime dans leur navigateur.

Dangerosité : Particulièrement insidieuse car même les utilisateurs vigilants qui vérifient l’URL peuvent être trompés. Le site légitime et le faux sont visuellement identiques, et l’URL affichée peut sembler correcte.

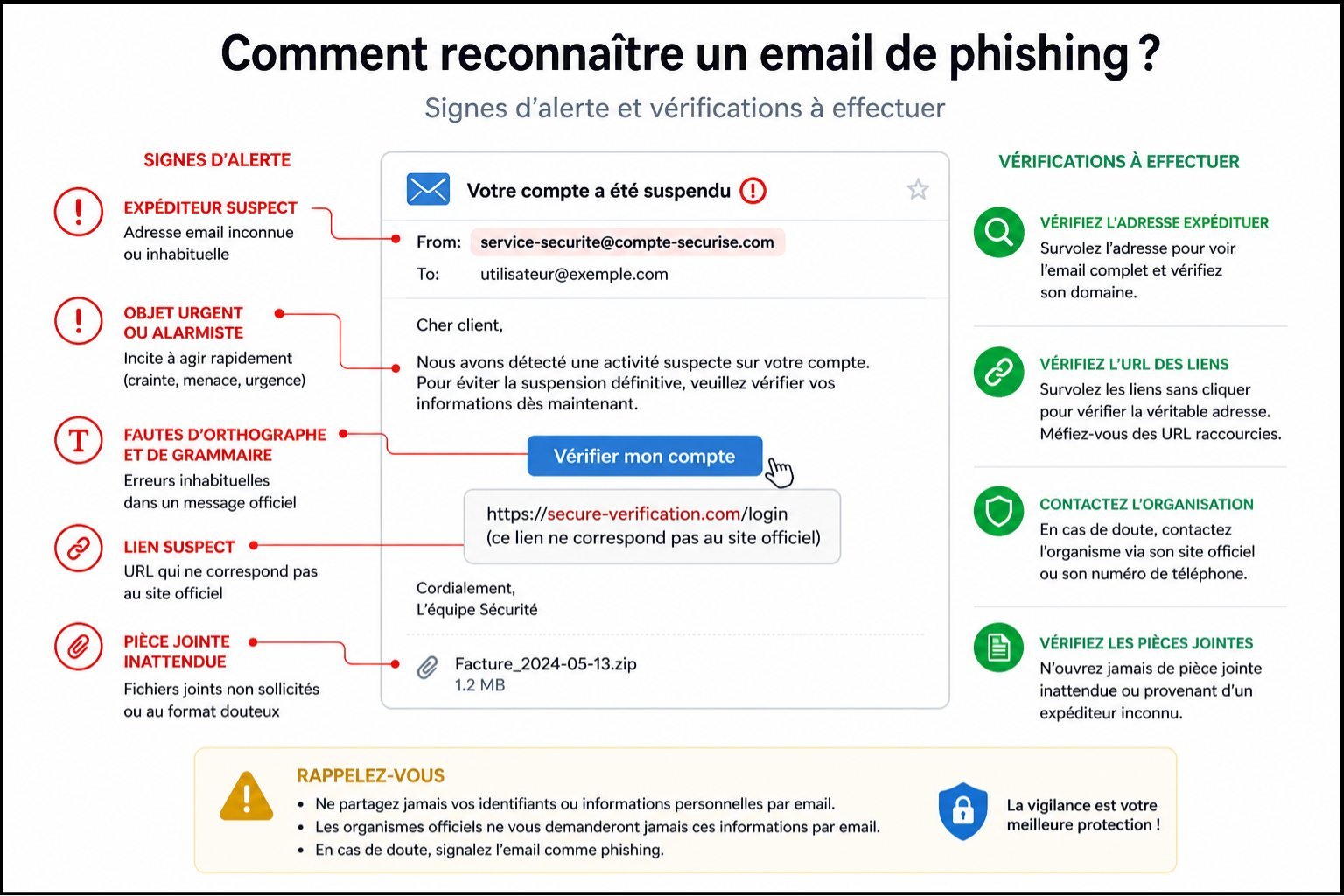

Comment reconnaître un email ou un SMS de phishing ?

Signes d’alerte à surveiller

Développer un œil critique permet d’identifier la plupart des tentatives de phishing :

Expéditeur suspect : Vérifiez attentivement l’adresse email complète. Les attaquants utilisent des domaines ressemblants (paypa1.com au lieu de paypal.com, securite-bancaire-fr.com au lieu du domaine officiel de votre banque). Sur SMS, méfiez-vous des numéros courts inhabituels ou d’expéditeurs alphanumériques étranges.

Ton urgent ou alarmiste : Les messages de phishing créent artificiellement l’urgence pour court-circuiter votre réflexion. “Compte bloqué dans 24h”, “Connexion suspecte détectée”, “Action immédiate requise”, “Dernière chance” sont des signaux d’alarme.

Demandes inhabituelles : Aucun organisme légitime ne vous demandera jamais par email ou SMS de communiquer vos identifiants de connexion, coordonnées bancaires complètes, code PIN, ou mots de passe. Si un message demande ces informations, c’est forcément du phishing.

Qualité médiocre : Fautes d’orthographe, grammaire approximative, logos de mauvaise qualité, mise en page amateur sont des indices. Les grandes organisations ont des standards de communication professionnels.

Liens suspects : Avant de cliquer sur un lien, survolez-le avec votre souris (sur ordinateur) pour voir l’URL de destination affichée en bas de votre navigateur. Si l’URL ne correspond pas au site légitime de l’organisation, ne cliquez pas. Sur mobile, faites un appui long sur le lien pour prévisualiser l’URL.

Pièces jointes inattendues : Les pièces jointes (.zip, .exe, .doc avec macros) dans des emails non sollicités sont souvent des vecteurs de malware. Ne les ouvrez jamais sans être absolument certain de leur légitimité.

Vérifications à effectuer

Vérifier l’URL du site : Si vous avez cliqué sur un lien, vérifiez immédiatement l’URL dans la barre d’adresse de votre navigateur. Le site légitime de votre banque sera banque.fr ou banque.com, pas banque-securite.fr ou banque-verification.com. Vérifiez aussi la présence du protocole HTTPS (cadenas dans la barre d’adresse), bien que les attaquants puissent aussi utiliser HTTPS.

Contacter directement l’organisme : En cas de doute, ne répondez jamais au message suspect. Contactez plutôt directement l’organisme prétendument expéditeur en utilisant les coordonnées officielles de leur site internet (que vous aurez tapées manuellement dans votre navigateur, pas en cliquant sur un lien).

Consulter votre compte directement : Si un email prétend qu’il y a un problème avec votre compte, ne cliquez pas sur le lien fourni. Accédez plutôt à votre compte en tapant manuellement l’URL ou en utilisant votre application mobile officielle.

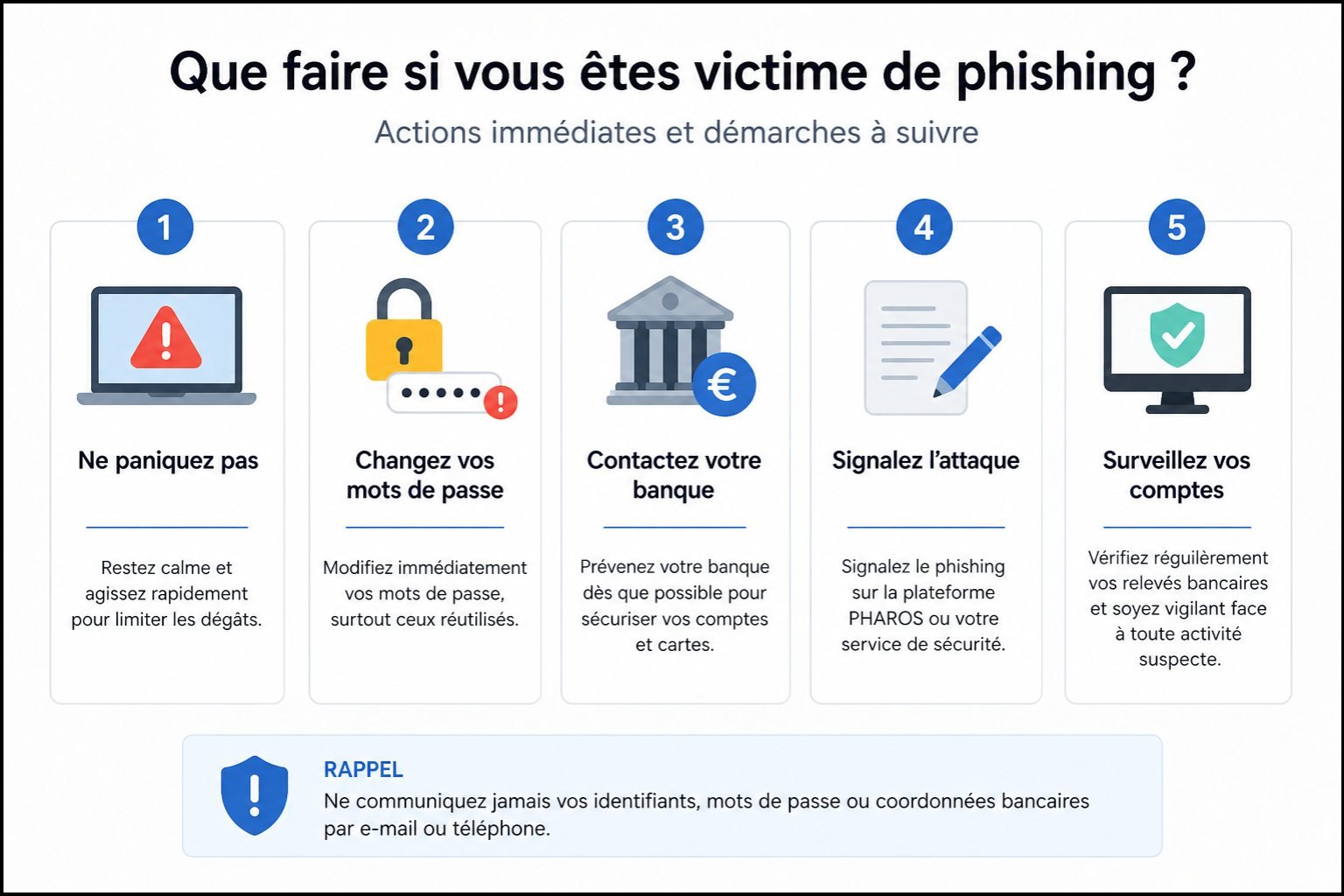

J’ai cliqué sur un lien de phishing : que faire ?

Réactions immédiates si vous êtes victime

Si vous réalisez que vous avez cliqué sur un lien de phishing et communiqué des informations personnelles ou coordonnées bancaires, agissez rapidement pour limiter les dégâts :

1. Ne paniquez pas, mais agissez vite : Le temps est crucial. Plus vous réagissez rapidement, plus vous limitez les risques.

2. Changez immédiatement vos mots de passe : Si vous avez communiqué des identifiants de connexion, changez immédiatement le mot de passe du compte concerné, mais aussi de tous les autres comptes utilisant le même mot de passe. Faites-le depuis un appareil sûr, pas celui potentiellement compromis.

3. Contactez votre banque immédiatement : Si vous avez communiqué des coordonnées bancaires ou effectué un paiement, appelez sans délai le service d’opposition de votre banque pour bloquer votre carte et surveiller les transactions. Faites-le 24 h/24 via le numéro d’urgence de votre banque.

4. Déconnectez-vous d’Internet : Si vous avez téléchargé une pièce jointe ou installé quelque chose, déconnectez immédiatement l’appareil d’Internet pour empêcher l’éventuel malware de communiquer avec les serveurs des attaquants ou de se propager.

5. Analysez votre appareil : Lancez une analyse antivirus complète de votre ordinateur ou smartphone pour détecter d’éventuels logiciels malveillants installés.

Démarches légales et signalements

Porter plainte : Déposez plainte au commissariat ou à la gendarmerie, ou en ligne sur internet-signalement.gouv.fr. Même si les chances de retrouver les auteurs sont faibles, votre témoignage aide les autorités à mesurer l’ampleur du phénomène et à démanteler les réseaux.

Signaler le site frauduleux : Signalez le site internet de phishing sur la plateforme Phishing Initiative (phishing-initiative.fr) gérée par les autorités françaises. Cela permet de bloquer rapidement le site et d’empêcher d’autres victimes.

Prévenir votre entourage : Si votre compte email ou réseau social a été compromis, prévenez immédiatement vos contacts qui pourraient recevoir des messages frauduleux de votre part.

Surveillance post-incident

Surveillez vos comptes : Dans les semaines suivantes, vérifiez quotidiennement vos relevés bancaires et l’activité sur tous vos comptes en ligne pour détecter rapidement toute utilisation frauduleuse.

Activez l’authentification à deux facteurs : sur tous vos comptes importants (email, banque, réseau social), activez l’authentification à deux facteurs (2FA) qui ajoute une couche de sécurité même si votre mot de passe est compromis.

Consultez votre service informatique (en entreprise) : Si l’incident s’est produit sur votre ordinateur professionnel, informez immédiatement votre service informatique qui devra vérifier que le réseau d’entreprise n’a pas été compromis.

Comment se protéger efficacement contre le phishing ?

Protection technique

Utilisez des filtres anti-spam performants : Les services de messagerie modernes (Gmail, Outlook) intègrent des filtres anti-phishing qui bloquent automatiquement la majorité des emails frauduleux. Assurez-vous qu’ils sont activés et ne désactivez jamais ces protections.

Maintenez vos systèmes à jour : Les mises à jour de sécurité de votre système d’exploitation, navigateur et applications corrigent des vulnérabilités exploitées par les attaquants. Activez les mises à jour automatiques.

Installez une solution antivirus avec protection anti-phishing : Les antivirus modernes incluent des modules de détection de phishing qui vous alertent lorsque vous tentez d’accéder à un site internet frauduleux connu.

Utilisez un gestionnaire de mots de passe : Ces outils génèrent et stockent des mots de passe uniques et complexes pour chaque compte. Ils ne rempliront automatiquement vos identifiants de connexion que sur le véritable site légitime, jamais sur une copie frauduleuse.

Activez l’authentification à deux facteurs (2FA) : Même si un attaquant obtient vos identifiants de connexion via phishing, il ne pourra pas accéder à votre compte sans le second facteur d’authentification (code SMS, application d’authentification, clé physique).

Bonnes pratiques quotidiennes

Méfiez-vous systématiquement : Adoptez un scepticisme sain face à tout message non sollicité, particulièrement ceux créant l’urgence ou demandant des données personnelles.

Vérifiez avant de cliquer : Ne cliquez jamais automatiquement sur un lien. Survolez-le pour vérifier l’URL de destination, ou mieux encore, accédez au service en tapant manuellement l’adresse dans votre navigateur.

Ne communiquez jamais d’informations sensibles par email ou SMS : Aucun organisme légitime ne vous demandera vos coordonnées bancaires complètes, codes PIN, ou identifiants de connexion par ces canaux.

Utilisez des mots de passe uniques : Ne réutilisez jamais le même mot de passe sur plusieurs services. Si un site est compromis, tous vos comptes partageant ce mot de passe deviennent vulnérables.

Sécurisez votre connexion : Évitez d’accéder à vos comptes bancaires ou de saisir des données personnelles sur des réseaux WiFi publics non sécurisés. Utilisez un VPN si nécessaire.

Formation et sensibilisation (pour les entreprises)

Programmes de sensibilisation réguliers : Les employés doivent être formés à reconnaître les tentatives de phishing. Des sessions de formation annuelles ne suffisent pas ; la sensibilisation doit être continue.

Simulations de phishing : Les exercices de phishing simulé (avec l’accord de la direction) testent la vigilance des employés et identifient ceux nécessitant une formation complémentaire. Ces simulations doivent être réalistes et suivies de formations ciblées, jamais utilisées pour sanctionner.

Procédures de vérification : Établissez des processus clairs pour vérifier les demandes inhabituelles, particulièrement les demandes de virements ou de communication de données personnelles. Par exemple, toute demande de virement par email doit être confirmée par un appel téléphonique au numéro officiel du demandeur.

Culture de sécurité : Encouragez les employés à signaler les emails suspects au service informatique sans crainte. Créez un environnement où poser des questions sur un message douteux est valorisé plutôt que perçu comme une perte de temps.

Le phishing en entreprise : enjeux et solutions

Impact business du phishing

Le phishing représente la porte d’entrée de 90% des cyberattaques en entreprise. Les conséquences vont bien au-delà du vol de coordonnées bancaires :

Pertes financières directes : Virements frauduleux suite à des attaques de spear phishing ciblant les équipes financières. Les montants peuvent atteindre des centaines de milliers d’euros.

Vol de données sensibles : Les identifiants de connexion volés permettent d’accéder à des systèmes internes, bases de données clients, propriété intellectuelle, ou informations stratégiques.

Installation de ransomware : De nombreuses infections par ransomware débutent par un email de phishing contenant une pièce jointe malveillante ou un lien vers un site téléchargeant le malware.

Compromission de comptes : Un compte email d’employé compromis peut servir de tremplin pour des attaques en cascade ciblant collègues, clients et partenaires.

Atteinte à la réputation : Si votre entreprise est victime d’une fuite de données via phishing, la confiance de vos clients et partenaires sera durablement affectée.

Solutions professionnelles anti-phishing

Passerelles email sécurisées : Solutions professionnelles analysant tous les emails entrants pour détecter et bloquer les tentatives de phishing avant qu’elles n’atteignent les boîtes de réception.

Solutions de sécurité endpoint : Antivirus d’entreprise avec protection comportementale détectant les activités suspectes suite à un clic sur un lien de phishing.

Formation continue : Programmes de sensibilisation réguliers avec simulations de phishing, micro-learning, et campagnes de communication interne maintenant la vigilance.

Authentification forte : Déploiement obligatoire de l’authentification à deux facteurs sur tous les accès critiques, particulièrement messagerie et VPN.

Segmentation réseau : Isolation des systèmes critiques pour limiter la propagation en cas de compromission d’un poste utilisateur.

Conclusion

Le phishing reste la cybermenace la plus répandue et la plus efficace car elle exploite le maillon faible de toute sécurité : l’humain. Cette technique frauduleuse évolue constamment, devenant plus sophistiquée et personnalisée avec le spear phishing et le vishing. Les attaquants n’hésitent pas à usurper l’identité de votre banque, de la sécurité sociale, de votre employeur, ou même de vos proches pour vous inciter à communiquer vos données personnelles et coordonnées bancaires.

La protection contre le phishing repose sur trois piliers : la vigilance permanente face aux courriels électroniques et SMS suspects, l’utilisation d’outils techniques comme les filtres anti-spam et l’authentification à deux facteurs, et la formation continue pour reconnaître les signaux d’alerte. Si malgré toutes ces précautions vous cliquez sur un lien de phishing et communiquez des informations personnelles, réagissez immédiatement en changeant vos mots de passe, contactant votre banque, et signalant l’incident aux autorités via Phishing Initiative.

Dans un monde où les réseau social, site internet, et appel téléphonique peuvent tous être des vecteurs d’attaque, la règle d’or reste : en cas de doute, ne cliquez pas, ne communiquez rien, et vérifiez directement auprès du site légitime ou de votre service informatique.

Vous souhaitez protéger votre entreprise contre le phishing ? Contactez notre équipe de cybersécurité pour mettre en place des formations de sensibilisation, des simulations de phishing, et renforcer votre sécurité avec un audit de sécurité complet.

FAQ

Qu’est-ce que le phishing et comment ça fonctionne ?

Le phishing (hameçonnage) est une technique frauduleuse où des cybercriminels se font passer pour des entités légitimes (banques, administrations, entreprises) afin de voler vos données personnelles et coordonnées bancaires. L’attaque fonctionne en trois étapes : usurpation d’identité avec création d’un faux email ou site internet imitant un organisme de confiance, incitation à communiquer via un message urgent vous poussant à cliquer sur un lien ou fournir des identifiants de connexion, et vol d’informations transmises ensuite aux cybercriminels pour fraude bancaire ou usurpation d’identité.

J’ai cliqué sur un lien de phishing, que dois-je faire immédiatement ?

Si vous avez cliqué sur un lien de phishing et communiqué des informations, agissez rapidement. Changez immédiatement tous vos mots de passe, particulièrement si vous avez fourni des identifiants de connexion. Contactez votre banque sans délai pour bloquer votre carte si vous avez communiqué des coordonnées bancaires. Déconnectez votre appareil d’Internet et lancez une analyse antivirus complète. Portez plainte en ligne sur internet-signalement.gouv.fr et signalez le site frauduleux sur Phishing Initiative. Surveillez vos comptes dans les semaines suivantes et activez l’authentification à deux facteurs partout.

Comment reconnaître un email ou un SMS de phishing ?

Les signes d’alerte incluent l’expéditeur suspect avec une adresse email bizarre ou un numéro SMS inhabituel, le ton urgent ou menaçant créant la panique artificielle, les demandes inhabituelles d’identifiants de connexion ou coordonnées bancaires par email, la qualité médiocre avec fautes d’orthographe et grammaire approximative, les liens suspects dont l’URL ne correspond pas au site légitime, et les pièces jointes inattendues. Avant de cliquer sur un lien, survolez-le pour voir l’URL de destination. En cas de doute, accédez au service directement en tapant l’adresse manuellement.

Quels sont les différents types de phishing ?

Les principaux types sont le phishing par email (courrier électronique) qui est la forme la plus courante avec faux messages bancaires ou administratifs, le spear phishing ciblé personnalisant l’attaque avec vos informations personnelles, le smishing par SMS avec messages urgents de faux colis ou alertes bancaires, le vishing par appel téléphonique avec faux conseillers demandant vos coordonnées bancaires, le phishing sur réseaux sociaux via faux profils et messages privés frauduleux, et le pharming manipulant les DNS pour rediriger vers des sites frauduleux même avec l’URL correcte.

Comment se protéger efficacement contre le phishing ?

Protection efficace combinant mesures techniques et comportementales. Utilisez des filtres anti-spam performants bloquant les emails frauduleux. Maintenez tous vos systèmes à jour avec les dernières mises à jour de sécurité. Installez un antivirus avec protection anti-phishing. Activez l’authentification à deux facteurs sur tous vos comptes importants. Utilisez un gestionnaire de mots de passe avec des mots de passe uniques. Adoptez les bonnes pratiques : vérifiez avant de cliquer sur un lien, ne communiquez jamais d’informations sensibles par email ou SMS, méfiez-vous des messages urgents, et en cas de doute contactez directement l’organisme via son site légitime.

Ma banque peut-elle me rembourser si je suis victime de phishing ?

Le remboursement dépend des circonstances et de votre diligence. Si vous avez communiqué vos coordonnées bancaires à des fraudeurs suite à du phishing, contactez immédiatement votre banque pour faire opposition. Les banques françaises sont généralement tenues de rembourser les opérations frauduleuses sauf si vous avez fait preuve de négligence grave (partage volontaire de vos codes secrets, délai excessif avant signalement). Conservez toutes les preuves (emails, captures d’écran du site frauduleux) et déposez plainte rapidement. La loi sur les services de paiement protège les consommateurs mais exige une réaction rapide dans les 13 mois suivant l’opération.