Le malware (contraction de “malicious software” en anglais) désigne tout logiciel malveillant conçu pour infiltrer, endommager ou exploiter un système informatique sans le consentement de l’utilisateur. Ces programmes malveillants constituent la menace de cybersécurité la plus répandue : virus, ransomware, chevaux de Troie, spyware, rootkits – tous partagent une intention malveillante visant à compromettre la sécurité, voler des données sensibles, ou perturber les opérations. Avec des milliards d’attaques de malware récemment recensées chaque année, comprendre ce terme générique, identifier les différents types de malwares, et mettre en place des solutions de sécurité efficaces est devenu indispensable pour toute organisation et tout utilisateur. Ce guide explore ce qu’est un malware, les principales catégories de logiciels malveillants, comment ils infectent les systèmes, et surtout comment s’en protéger efficacement.

- Qu'est-ce qu'un malware ? Définition

- Les principaux types de malware

- Comment se protège-t-on d'un malware ? Vecteurs d'infection

- Comment se protéger efficacement contre les malwares ?

- Détection et suppression d'un malware

- Malware et conformité : enjeux RGPD et ISO 27001

- Exemples de malware célèbres et leur impact

- Conclusion

- FAQ

Qu’est-ce qu’un malware ? Définition

Malware : définition et origine du terme

Malware est un terme générique désignant tout logiciel développé avec une intention malveillante pour nuire à un système informatique, un réseau informatique, ou un utilisateur. Le mot malware est une contraction anglaise de “malicious software” (logiciel malveillant). En français, on utilise également les termes “logiciel malveillant”, “maliciel”, “logiciel nuisible” ou “pourriciel”.

Contrairement à une simple erreur de programmation (bug), un malware est intentionnellement créé par des cybercriminels pour accomplir des actions nuisibles : voler des informations personnelles et données sensibles, chiffrer des fichiers pour exiger une rançon, espionner l’activité de l’utilisateur, prendre le contrôle du système à distance, installer d’autres logiciels malveillants, supprimer des données critiques, ou perturber le fonctionnement normal du système.

Malware vs virus : quelle différence ?

Une confusion fréquente consiste à utiliser “virus informatique” et “malware” de manière interchangeable. En réalité, le virus est un type spécifique de malware :

Malware est le terme générique englobant TOUS les types de logiciels malveillants : virus, vers, chevaux de Troie, ransomware, spyware, adware, rootkits, etc.

Le virus est un sous-type de malware caractérisé par sa capacité à se répliquer en s’attachant à des fichiers légitimes et à se propager d’un système à l’autre. Tout virus est un malware, mais tous les malwares ne sont pas des virus.

Cette distinction est importante car chaque type de malware présente des caractéristiques, vecteurs d’infection, et méthodes de prévention spécifiques.

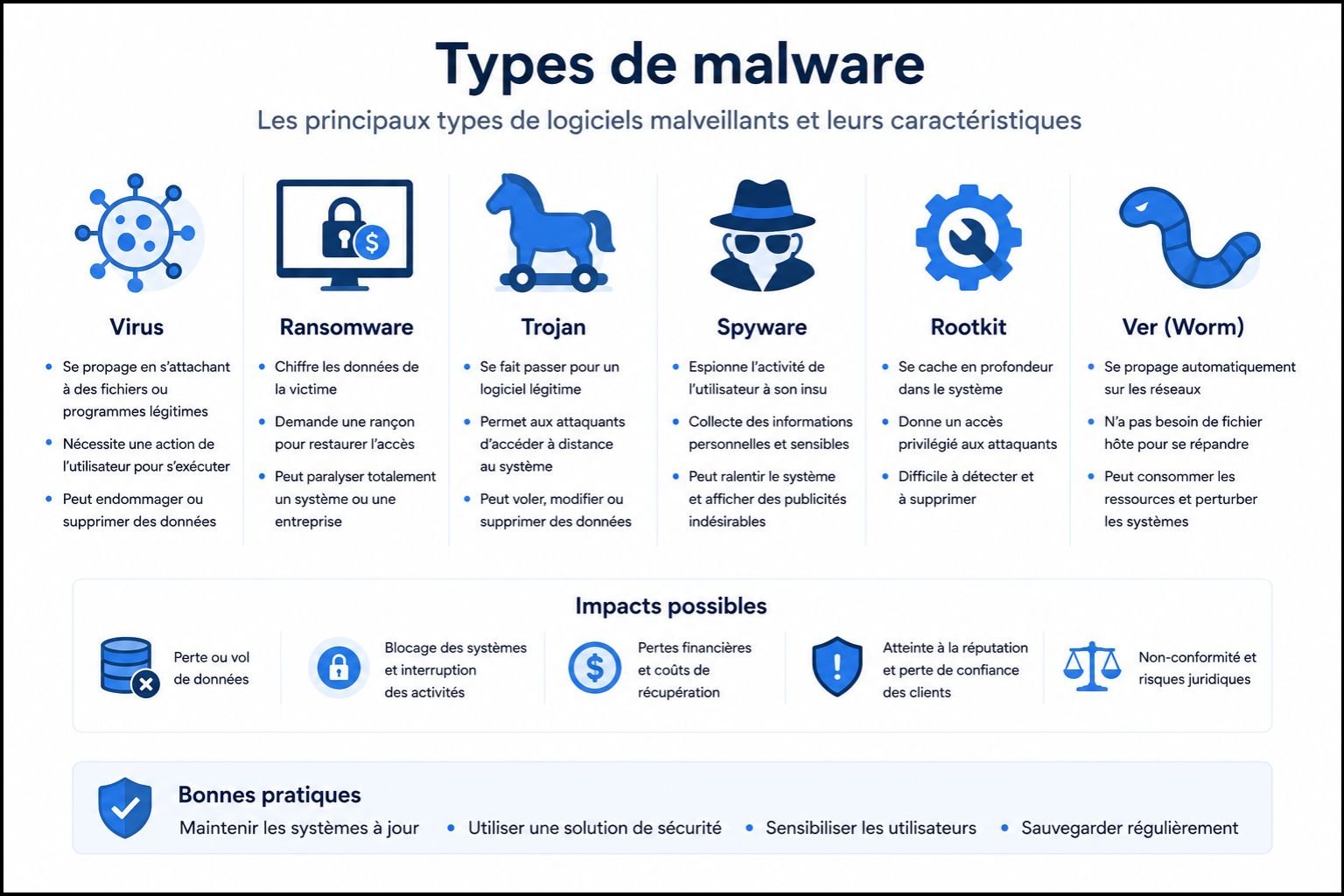

Les principaux types de malware

1. Virus informatique

Le virus informatique est l’un des types de malwares les plus anciens et les mieux connus. Il s’agit d’un code malveillant qui s’attache à des fichiers exécutables légitimes (.exe, .com, documents avec macros) et se réplique en infectant d’autres fichiers lorsque le fichier hôte est exécuté.

Caractéristiques principales : Nécessite une action humaine pour se propager (exécution du fichier infecté), se réplique en créant des copies de lui-même, peut modifier ou corrompre les fichiers infectés, et endommager le système informatique.

Exemples célèbres : Melissa (1999) infectant via des documents Word, ILOVEYOU (2000) causant 10 milliards de dollars de dégâts, CryptoLocker (2013), pionnier du ransomware moderne.

Protection : Antivirus avec détection de signatures, ne jamais exécuter de fichiers suspects ou provenant de sources non fiables, maintenir les logiciels de sécurité à jour.

2. Ver informatique (Worm)

Le ver est un programme malveillant qui se propage automatiquement à travers les réseaux sans nécessiter d’action utilisateur ni de fichier hôte. Contrairement au virus, le ver est autonome.

Caractéristiques principales : Se propage automatiquement en exploitant les failles de sécurité du réseau ou des systèmes, ne nécessite pas de fichier hôte pour exister, consomme des ressources réseau en se répliquant massivement, et peut se propager très rapidement à grande échelle.

Exemples célèbres : Morris Worm (1988), premier ver à grande échelle paralysant 10% d’Internet, Conficker (2008) infectant 9 millions d’ordinateurs, WannaCry (2017) exploitant la vulnérabilité EternalBlue pour infecter 230 000 systèmes en quelques heures.

Protection : Firewall correctement configuré bloquant les ports inutiles, mises à jour de sécurité systématiques comblant les vulnérabilités exploitées, segmentation du réseau informatique limitant la propagation.

3. Cheval de Troie (Trojan)

Le cheval de Troie tire son nom de la mythologie grecque : il se déguise en logiciel légitime ou utile pour tromper l’utilisateur et l’inciter à l’installer volontairement, puis révèle ensuite sa nature malveillante.

Caractéristiques principales : Se fait passer pour un logiciel légitime (jeu, utilitaire, mise à jour), ne se réplique pas comme le virus, ouvre souvent une porte dérobée (backdoor) permettant l’accès distant, et télécharge fréquemment d’autres malwares sur le système.

Types de Trojans : Trojan bancaire volant identifiants et données financières, Trojan backdoor créant un accès distant permanent, Trojan downloader téléchargeant d’autres malwares, et Trojan RAT (Remote Access Trojan) permettant le contrôle complet du système.

Exemples célèbres : Zeus (trojan bancaire ayant volé des millions), Emotet (trojan modulaire distribuant des ransomwares), TrickBot (trojan bancaire évolutif).

Protection : Ne jamais télécharger de logiciels depuis des sources non officielles, vérifier les signatures numériques des applications, utiliser des logiciels de sécurité avec une détection comportementale.

4. Ransomware (rançongiciel)

Le ransomware est devenu l’une des menaces de malware les plus dangereuses financièrement. Il chiffre les fichiers de la victime et exige le paiement d’une rançon (généralement en cryptomonnaies) pour fournir la clé de déchiffrement.

Caractéristiques principales : Chiffre les fichiers rendant les données inaccessibles, affiche une demande de rançon avec des instructions de paiement, utilise souvent une double extorsion (chiffrement + menace de publication des données sensibles volées), et cible des particuliers et entreprises avec des demandes variant de centaines à des millions d’euros.

Exemples célèbres : WannaCry (2017) paralysant le NHS britannique, NotPetya (2017) causant 10 milliards de dégâts, Ryuk ciblant de grandes entreprises et LockBit opérant en Ransomware-as-a-Service.

Protection spécifique : Sauvegardes déconnectées et testées régulièrement, segmentation réseau, formation anti-phishing (principal vecteur) et plan de réponse aux incidents. Pour plus de détails, consultez notre guide complet sur le ransomware.

5. Spyware (logiciel espion)

Le spyware est un logiciel espion qui surveille et collecte secrètement les activités de l’utilisateur, ses informations personnelles et données sensibles sans son consentement, puis transmet ces informations aux cybercriminels.

Caractéristiques principales : Fonctionne en arrière-plan de manière furtive, enregistre des frappes clavier (enregistreurs de frappe ou keyloggers), capture d’écran et webcam, vole des identifiants, mots de passe et données bancaires, et surveille l’histoire de la navigation et des communications.

Types de spyware : Enregistreurs de frappe (keyloggers) capturant toutes les frappes clavier, system monitors surveillant toute l’activité système, adware espion trackant les habitudes de navigation pour des publicités ciblées, et stalkerware espionnant le smartphone (géolocalisation, messages, appels).

Exemples célèbres : Pegasus (spyware gouvernemental ultra-sophistiqué), FinFisher (surveillance étatique), CoolWebSearch (adware espion massif).

Protection : Logiciels de sécurité avec protection anti-spyware, vérification régulière des processus actifs, chiffrement des données sensibles, et surveillance des autorisations d’application mobiles.

6. Adware (logiciel publicitaire)

L’adware affiche des publicités intrusives et non désirées, souvent en collectant des données de navigation pour du ciblage publicitaire. Bien que certains adwares soient légaux (logiciels gratuits financés par publicité avec consentement), beaucoup s’installent sans autorisation claire.

Caractéristiques principales : Affiche des popups publicitaires incessants, redirige le navigateur vers des sites publicitaires, modifie la page d’accueil et le moteur de recherche, ralentit les performances du système et collecte des données de navigation pour le profilage.

Frontière floue : Certains adwares sont simplement agaçants, d’autres sont clairement malveillants (spyware publicitaire). La distinction repose sur le consentement informé et la transparence.

Protection : Bloqueurs de publicités, vérifier les cases lors d’installations de logiciels (éviter les logiciels bundling), réinitialisation du navigateur si compromis.

7. Rootkit

Le rootkit est un type de malware particulièrement insidieux qui se cache profondément dans le système d’exploitation pour dissimuler sa présence et celle d’autres malwares, tout en donnant un accès privilégié (root) à l’attaquant.

Caractéristiques principales : S’installe au niveau du noyau du système (kernel), se rend invisible aux antivirus et outils système standard, modifie le système d’exploitation pour masquer les processus, fichiers et communications malveillants, et persiste même après réinstallation de logiciels.

Difficulté de détection : Le rootkit manipule le système lui-même, rendant sa détection extrêmement difficile. Des outils spécialisés anti-rootkit ou des analyses forensiques sont souvent nécessaires.

Exemples célèbres : Sony BMG Rootkit (2005) : scandale du rootkit dans des CD musicaux, TDL-4 (rootkit bootkit infectant le secteur de démarrage), Stuxnet (arme cyber utilisant un rootkit pour attaquer des centrifugeuses iraniennes).

Protection : Boot depuis un support externe propre pour analyse, outils anti-rootkit spécialisés, réinstallation du système si infection confirmée.

8. Botnet

Un botnet est un réseau d’ordinateurs (“zombies” ou “bots”) infectés par un malware et contrôlés à distance par un cybercriminel (botmaster) à l’insu de leurs propriétaires.

Utilisations malveillantes : Attaques DDoS paralysant sites web cibles, envoi de spam massif, hébergement de contenus illégaux, minage de cryptomonnaies sans consentement (cryptojacking), et distribution d’autres malwares.

Exemples célèbres : Mirai (2016) botnet IoT exploitant caméras et routeurs mal sécurisés pour DDoS massives, Emotet transformant des victimes en relais spam, Zeus botnet bancaire contrôlant des millions de machines.

Protection : Sécuriser les objets connectés (changement de mots de passe par défaut), firewall et monitoring du trafic réseau sortant suspect.

Comment se protège-t-on d’un malware ? Vecteurs d’infection

Phishing : porte d’entrée privilégiée

Le phishing (hameçonnage) est le vecteur d’infection malware le plus répandu. Les cybercriminels envoient des emails frauduleux semblant provenir d’organismes légitimes, contenant des pièces jointes malveillantes ou des liens vers sites infectés téléchargeant automatiquement le malware.

Mécanisme : Email urgent (facture impayée, colis en attente, alerte bancaire) incitant à ouvrir une pièce jointe (.pdf, .docx avec macros, .zip) ou cliquer sur le lien téléchargeant du malware. L’ingénierie sociale exploite les émotions (urgence, peur, curiosité) pour court-circuiter la vigilance.

Protection : Formation anti-phishing des utilisateurs, vérification systématique de l’expéditeur avant ouverture de la pièce jointe, filtres anti-spam robustes.

Sites web compromis et téléchargements

Les sites web légitimes compromis par des cybercriminels injectent des codes malveillants qui infectent automatiquement les visiteurs (drive-by download) sans interaction. Les téléchargements de logiciels piratés, cracks, keygens depuis des sites non officiels contiennent fréquemment des malwares dissimulés.

Protection : Navigateurs et plugins à jour comblant vulnérabilités, bloqueurs de scripts (NoScript, uBlock Origin), téléchargements uniquement depuis sources officielles vérifiées.

Exploitation de vulnérabilités logicielles

Les malwares scannent Internet pour identifier des systèmes vulnérables exploitant les failles de sécurité non corrigées dans les systèmes d’exploitation, les navigateurs ou les applications. Une fois une vulnérabilité trouvée, le malware l’exploite pour s’installer sans interaction utilisateur.

Protection : Mises à jour de sécurité systématiques et automatiques, gestion rigoureuse des patches, tests d’intrusion réguliers identifiant vulnérabilités avant attaque.

Supports amovibles et réseaux

Les clés USB et disques durs externes infectés propagent des malwares lorsqu’ils sont connectés à un système sain. Les réseaux mal sécurisés (WiFi publics non chiffrés) permettent l’interception et l’injection de malwares.

Protection : Scan antivirus automatique supporte les amovibles avant utilisation, VPN sur les réseaux publics, segmentation réseau d’entreprise.

Comment se protéger efficacement contre les malwares ?

1. Solutions anti-malware et antivirus

Les logiciels de sécurité modernes combinent plusieurs technologies de détection :

Détection par signatures : Identifie les malwares connus par des empreintes numériques uniques. Efficace contre les menaces cataloguées mais impuissant face aux nouvelles variantes (zero-day).

Détection comportementale (heuristique) : Analyse comportementale des programmes pour détecter activités suspectes (tentative de chiffrement massif, modification du registre, connexions réseau anormales) même pour des malwares inconnus.

Sandbox (bac à sable) : Exécute des fichiers suspects dans un environnement isolé pour observer le comportement avant l’autorisation d’exécution sur un système réel.

Intelligence artificielle : Les solutions modernes utilisent le machine learning pour détecter les malwares sophistiqués évoluant rapidement.

Solutions professionnelles recommandées : EDR (Endpoint Detection and Response) offrant protection avancée avec analyse comportementale, investigation d’incidents, et réponse automatisée – bien supérieure aux antivirus traditionnels pour entreprises.

2. Firewall et segmentation réseau

Le firewall constitue la première ligne de défense filtrant le trafic entrant et sortant selon des règles de sécurité définies. Il bloque les connexions non autorisées et empêche les malwares de communiquer avec les serveurs de commande (C2) des attaquants.

Firewall matériel : Protège le périmètre réseau d’entreprise, filtrant le trafic avant qu’il n’atteigne les systèmes internes.

Firewall logiciel : installé sur chaque poste, contrôle des connexions par application.

Segmentation réseau : Isoler les zones sensibles (serveurs de données, systèmes critiques) du reste du réseau, limitant la propagation latérale en cas d’infection. Pour plus de détails, consultez notre guide complet sur les firewalls.

3. Sauvegardes et plan de continuité

Les sauvegardes régulières et déconnectées constituent votre filet de sécurité en cas d’infection par malware, particulièrement par ransomware.

Règle 3-2-1 : 3 copies des données (originale + 2 sauvegardes), sur 2 supports différents (disque dur + cloud), avec 1 copie hors ligne déconnectée (protection contre le ransomware chiffrant les sauvegardes connectées).

Tests réguliers : Vérifiez que la restauration fonctionne réellement – sauvegarde non testée = pas de sauvegarde.

4. Formation et sensibilisation utilisateurs

L’humain reste le maillon faible : 90% des infections débutent par erreur humaine (clic sur un lien phishing, téléchargement d’un fichier suspect).

Programme de sensibilisation : Formations régulières aux menaces de malware, simulations de phishing testant la vigilance, procédures claires de signalement d’incidents.

Culture de sécurité : Encourager le questionnement sur les emails suspects, valoriser les signalements, ne jamais sanctionner les erreurs honnêtes.

5. Gestion des accès et principe du moindre privilège

Limitez les droits des utilisateurs au strict nécessaire. Un compte utilisateur standard sans privilèges administrateur limite drastiquement les dégâts potentiels d’un malware – de nombreux malwares nécessitent des privilèges élevés pour s’installer profondément.

Authentification multi-facteurs (MFA) : Même si le malware vole le mot de passe (via keylogger), MFA empêche l’accès non autorisé aux comptes.

6. Audit de sécurité et tests d’intrusion réguliers

L’audit de sécurité identifie des vulnérabilités, des configurations dangereuses et des logiciels obsolètes avant que les cybercriminels ne les exploitent. Les tests d’intrusion simulent des attaques réelles pour valider l’efficacité des défenses.

Fréquence recommandée : Audit annuel minimum, pentest semestriel pour organisations exposées, analyse après modifications majeures de l’infrastructure.

Détection et suppression d’un malware

Signes d’infection malware

Symptômes communs : Ralentissements inexpliqués du système, processus inconnus consommant des ressources, pop-ups publicitaires intempestifs, redirections de navigateur vers sites suspects, programmes inconnus dans la liste d’appliances, modification de la page d’accueil ou du moteur de recherche, activité réseau importante sans utilisation, crashs fréquents et comportements erratiques, fichiers disparus ou inaccessibles, et désactivation de l’antivirus ou de logiciels de sécurité.

Attention : Certains malwares sophistiqués (rootkits, spyware avancés) fonctionnent silencieusement sans symptômes visibles.

Procédure de suppression

Étape 1 – Isolation : Déconnectez immédiatement la machine infectée du réseau (WiFi et Ethernet) pour empêcher la propagation latérale et la communication de malware avec les serveurs de commande attaquants.

Étape 2 – Mode sans échec : Redémarrez en mode sans échec limitant les programmes démarrés, facilitant la détection et la suppression de malware.

Étape 3 – Scan complet : Lancez une analyse complète du système avec un antivirus/EDR à jour. Utilisez plusieurs outils si le premier scan ne détecte rien mais les symptômes persistent (deuxième avis).

Étape 4 – Suppression : Suivez les recommandations antivirus pour supprimer/quarantaine les malwares détectés. Certains malwares tenaces nécessitent des outils spécialisés (anti-rootkit, anti-spyware dédiés).

Étape 5 – Vérification post-suppression : Nouveau scan complet après suppression, vérification des processus actifs, changement de tous les mots de passe depuis la machine propre (pas depuis la machine potentiellement encore infectée).

Étape 6 – Réinstallation si nécessaire : Pour des infections sévères (rootkit profond), la réinstallation complète du système depuis des supports propres est parfois la seule garantie d’élimination totale.

Quand faire appel à un expert ?

Scénarios nécessitant expertise : Infection ransomware chiffrant des données critiques sans sauvegarde, rootkit suspecté (détection très difficile), malware persistant malgré des suppressions répétées, données sensibles potentiellement compromises nécessitant une analyse forensique, et infection d’infrastructure d’entreprise (serveurs, réseau).

Un expert en cybersécurité ou un service de réponse à des incidents analysera l’infection, identifiera le vecteur d’attaque, évaluera les dommages, supprimera le malware complètement et recommandera des mesures préventives. Contactez notre équipe de cybersécurité pour assistance professionnelle.

Malware et conformité : enjeux RGPD et ISO 27001

Obligation de protection des données

Le RGPD impose aux organisations de mettre en place des “mesures techniques et organisationnelles appropriées” pour protéger les données personnelles. La protection contre les malwares (antivirus, firewall, sauvegardes, sensibilisation) est explicitement attendue.

Article 32 RGPD : Obligation de sécurité incluant protection contre destruction accidentelle ou illicite, perte, altération, divulgation ou accès non autorisé – exactement ce que les malwares causent.

Notification violations (data breach) : En cas d’infection malware compromettant des données personnelles (vol par spyware, chiffrement par ransomware), l’organisation doit notifier CNIL sous 72 h et informer les personnes concernées si risque élevé. Non-respect expose à des sanctions pouvant atteindre 20 millions d’€ ou 4% du CA annuel mondial.

ISO 27001 : cadre de protection anti-malware

La certification ISO 27001 impose des contrôles spécifiques contre les malwares incluant l’installation et la mise à jour régulière de logiciels de sécurité (Annexe A 8.7), des procédures de détection et de prévention des malwares, la sensibilisation des utilisateurs aux risques des malwares, et la gestion des incidents incluant la réponse aux infections de malwares.

Les organisations certifiées ISO 27001 démontrent la conformité RGPD plus facilement, les deux standards poursuivant des objectifs convergents de protection de l’information.

Exemples de malware célèbres et leur impact

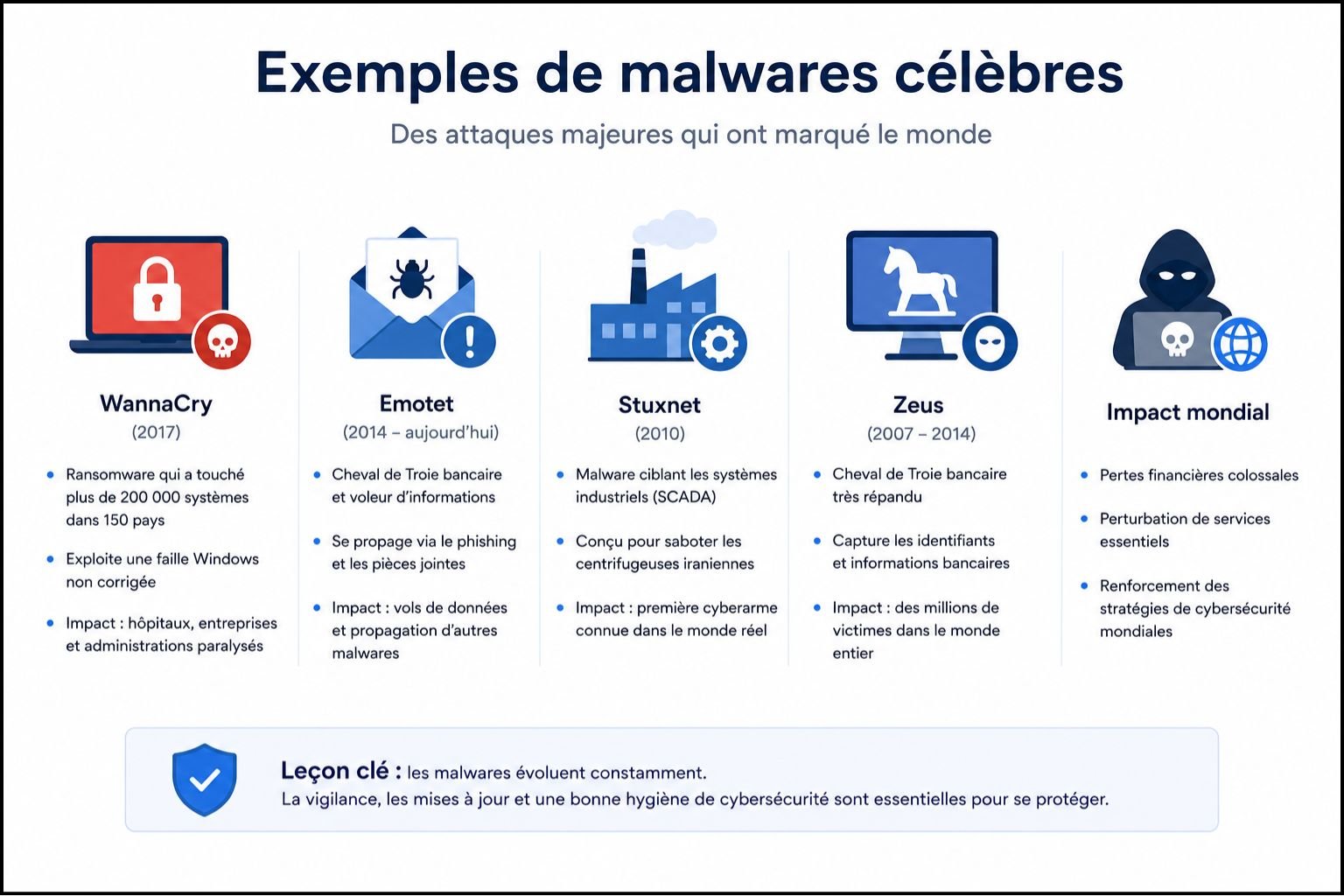

WannaCry (2017) – Ransomware pandémique

Impact : 230 000 ordinateurs infectés dans 150 pays en quelques heures, paralysie du NHS britannique (19 000 rendez-vous annulés), affectation de grandes entreprises (Renault, Nissan, FedEx, Deutsche Bahn), et dégâts estimés à 4 milliards de dollars.

Leçon : L’importance de la mise à jour de sécurité – WannaCry exploitait une vulnérabilité Windows corrigée par Microsoft 2 mois AVANT l’attaque, mais de nombreux systèmes non mis à jour. Pour plus de détails, consultez notre article sur WannaCry dans le guide ransomware.

Emotet (2014-2021) – Trojan polymorphe

Impact : Surnommé “malware le plus dangereux au monde” par Europol, il distribuait des ransomwares et autres malwares, évoluait constamment contournant les antivirus, et coûta des centaines de millions de dollars avant le démantèlement de 2021.

Leçon : Les malwares modernes sont sophistiqués, évolutifs et utilisés par les cybercriminels professionnels organisés.

Stuxnet (2010) – Armada cyber

Impact : Premier malware conçu comme arme cyber d’État ciblant infrastructures industrielles iraniennes (centrifugeuses d’enrichissement d’uranium), complexité extrême (rootkit + multiples zero-days), et preuve que les malwares peuvent causer des dommages physiques au monde réel.

Leçon : Les malwares ne sont plus seulement des menaces cybercriminelles mais aussi des outils de guerre informatique étatique.

Zeus (2007-2010) – Trojan bancaire

Impact : Volé 70 millions de dollars aux victimes, infecté 3,6 millions d’ordinateurs américains, kit malware vendu sur le dark web permettant à n’importe qui de créer une variante personnalisée (Malware-as-a-Service pionnier).

Leçon : Démocratisation du cybercrime – outils sophistiqués accessibles aux criminels sans compétences techniques avancées.

Conclusion

Les malwares constituent la menace de cybersécurité la plus répandue et la plus évolutive, avec des milliards d’attaques tentées chaque année contre des organisations et des particuliers. De simples virus informatiques se répliquant dans les années 80 aux ransomwares sophistiqués exigeant des millions d’euros aujourd’hui, les logiciels malveillants n’ont cessé de se diversifier et de se perfectionner.

Comprendre les différents types de malwares – virus, vers, chevaux de Troie, ransomwares, spyware, rootkits, botnets – leurs vecteurs d’infection (principalement phishing et vulnérabilités logicielles), et leurs méthodes d’action permet de mieux s’en protéger. La protection efficace contre les malwares repose sur une approche multicouche combinant solutions de sécurité techniques (antivirus/EDR, firewall, sauvegardes déconnectées), mesures organisationnelles (sensibilisation des utilisateurs, gestion des accès, principe du moindre privilège), et vigilance permanente (mises à jour de sécurité systématiques, audits réguliers).

Dans un contexte où les malwares deviennent des armes de cybercriminalité organisée et même de guerre informatique étatique, où la conformité réglementaire (RGPD, ISO 27001) impose une protection robuste des données sensibles, et où le coût moyen d’une infection peut atteindre des centaines de milliers d’euros, investir dans la prévention des malwares n’est plus optionnel mais stratégiquement indispensable pour toute organisation responsable.

Vous souhaitez évaluer votre niveau de protection contre les malwares ? Contactez notre équipe de cybersécurité pour un audit de sécurité complet et des recommandations personnalisées de renforcement de vos défenses.

FAQ

C’est quoi un malware exactement ?

Un malware (contraction de “malicious software”) est tout logiciel malveillant conçu intentionnellement pour nuire à un système informatique, voler des données sensibles, ou perturber les opérations sans le consentement de l’utilisateur. Le terme malware est générique et englobe tous les types de logiciels malveillants : virus, ransomware, chevaux de Troie, spyware, rootkits, vers, adware. Contrairement à un bug logiciel accidentel, le malware est développé avec une intention malveillante claire par des cybercriminels pour accomplir des actions nuisibles comme vol d’informations personnelles, chiffrement de fichiers pour rançon, espionnage, ou prise de contrôle à distance.

Citez deux catégories de logiciels malveillants (malware)?

Deux catégories principales de malware sont le ransomware et le spyware. Le ransomware chiffre les fichiers de la victime et exige le paiement d’une rançon pour fournir la clé de déchiffrement – c’est devenu l’une des menaces les plus dangereuses financièrement avec des demandes variant de centaines à millions d’euros. Le spyware est un logiciel espion qui surveille et collecte secrètement les activités de l’utilisateur, ses informations personnelles et données sensibles sans son consentement, puis transmet ces informations aux cybercriminels. D’autres catégories importantes incluent les virus (se répliquent en infectant des fichiers), les chevaux de Troie (se déguisent en logiciels légitimes), et les vers (se propagent automatiquement sur les réseaux).

Quelle est la différence entre virus et malware ?

Malware est le terme générique englobant TOUS les types de logiciels malveillants. Le virus est un sous-type spécifique de malware caractérisé par sa capacité à se répliquer en s’attachant à des fichiers légitimes et à se propager d’un système à l’autre lorsque le fichier infecté est exécuté. Tout virus est un malware, mais tous les malwares ne sont pas des virus. Par exemple, un ransomware est un malware mais pas un virus car il ne se réplique pas en infectant d’autres fichiers. Un cheval de Troie est un malware mais pas un virus car il ne se propage pas automatiquement. Le terme virus est souvent utilisé incorrectement pour désigner tout malware, mais la distinction est importante car chaque type présente des caractéristiques et méthodes de prévention différentes.

Comment se protéger efficacement contre les malwares ?

La protection efficace contre les malwares nécessite une approche multicouche combinant des mesures techniques et organisationnelles. Installez des solutions antivirus/EDR avec une détection comportementale et maintenez-les à jour. Déployez un firewall correctement configuré bloquant les connexions non autorisées. Effectuez des sauvegardes régulières déconnectées selon la règle 3-2-1. Appliquez systématiquement les mises à jour de sécurité sur tous les systèmes et applications. Formez les utilisateurs à reconnaître le phishing et les emails suspects (90% des infections débutent par erreur humaine). Limitez les privilèges des utilisateurs au strict nécessaire (principe du moindre privilège). Activez l’authentification multi-facteurs sur les comptes critiques. Réalisez des audits de sécurité et tests d’intrusion réguliers identifiant des vulnérabilités avant attaque.

Quels sont les exemples de malware les plus connus ?

Exemples de malware célèbres incluent WannaCry (ransomware 2017 infectant 230,000 ordinateurs dans 150 pays paralysant NHS britannique), Emotet (trojan polymorphe surnommé “malware le plus dangereux” par Europol distribuant ransomwares), Stuxnet (arme cyber 2010 ciblant centrifugeuses iraniennes premier malware causant dommages physiques monde réel), Zeus (trojan bancaire volant 70 millions dollars), CryptoLocker (ransomware pionnier 2013), Conficker (ver infectant 9 millions ordinateurs), Mirai (botnet IoT exploitant caméras et routeurs), et Pegasus (spyware gouvernemental ultra-sophistiqué). Ces malwares ont causé des milliards de dollars de dégâts et démontré une sophistication croissante des menaces cybercriminelles et étatiques.

Comment supprimer un malware de mon ordinateur ?

La suppression de malware suit une procédure structurée. Déconnectez immédiatement la machine du réseau (WiFi et Ethernet) pour empêcher la propagation. Redémarrez en mode sans échec limitant les programmes démarrés. Lancez une analyse complète avec un antivirus à jour, utilisez plusieurs outils si le premier scan ne détecte rien. Supprimez les malwares détectés selon les recommandations antivirus. Vérifiez les processus actifs après suppression. Changez tous les mots de passe depuis la machine propre. Pour des infections sévères (rootkit), la réinstallation complète du système depuis des supports propres est parfois la seule garantie. Si l’infection par ransomware chiffrant des données critiques, rootkit suspecté, ou malware persistant malgré les suppressions, faites appel à un expert en cybersécurité pour une analyse forensique et une suppression professionnelle garantissant l’élimination totale.