Le firewall (pare-feu en français) est la première ligne de défense de tout réseau interne contre les cybermenaces. Ce système de sécurité essentiel surveille le trafic entrant et sortant pour bloquer les accès non autorisés tout en permettant aux communications légitimes de passer. Avec l’évolution des menaces informatiques, les firewall sont passés du simple filtrage de paquets aux solutions de nouvelle génération NGFW intégrant l’intelligence artificielle et la protection contre les menaces avancées. Ce guide complet explore ce qu’est un firewall, les différents types de pare-feu, leur fonctionnement, et comment choisir et configurer la solution adaptée à vos besoins.

Qu’est-ce qu’un firewall (pare-feu) ?

Définition et rôle fondamental

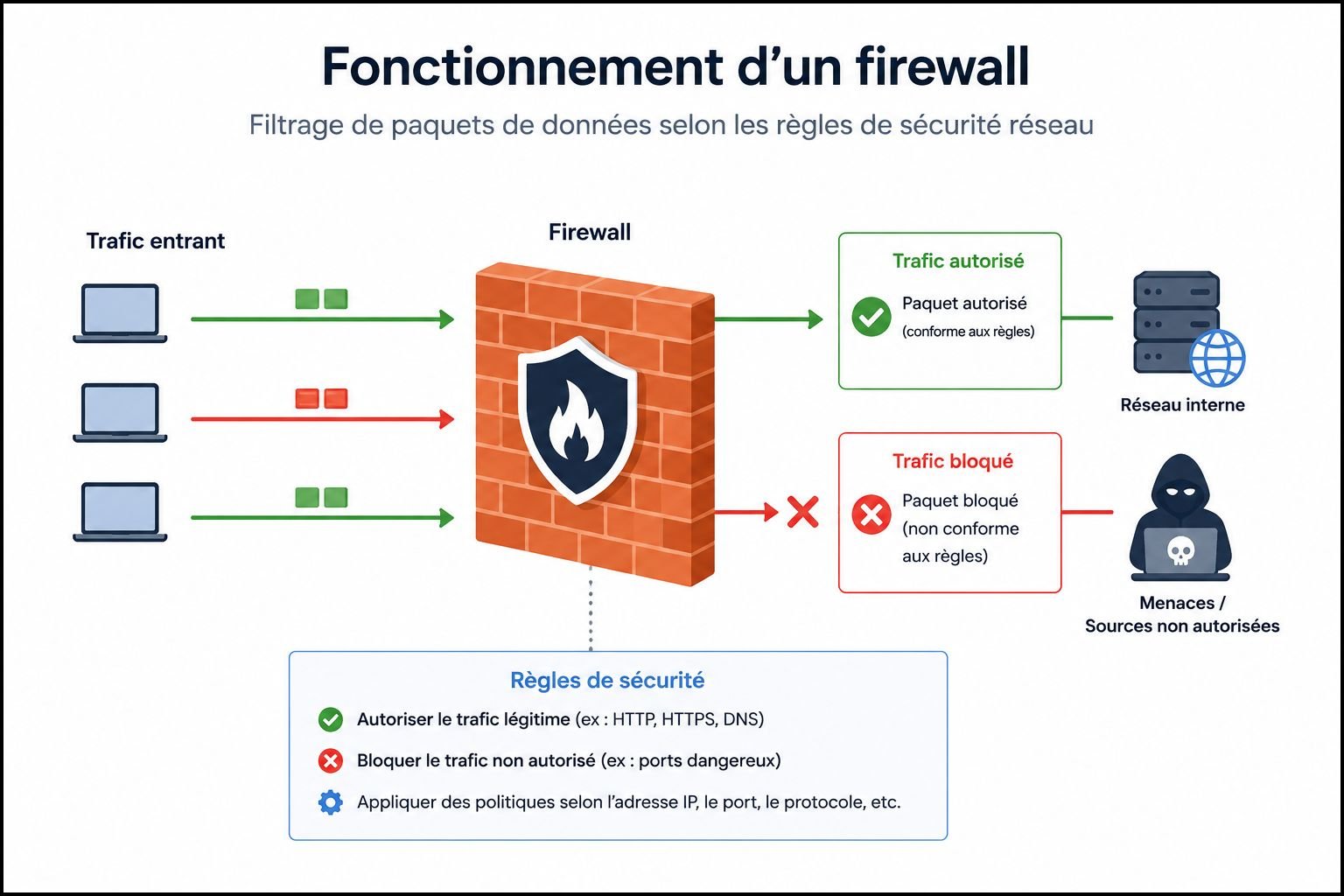

Un firewall (également appelé pare-feu, coupe-feu ou garde-barrière) est un système de sécurité réseau qui contrôle et filtre le trafic entrant et sortant entre votre réseau interne (entreprise, domicile) et les réseaux externes (Internet). Son rôle principal est de bloquer les accès non autorisés tout en autorisant les communications légitimes selon des règles de sécurité prédéfinies.

Le firewall agit comme un gardien vigilant analysant chaque paquet de données circulant à travers les connexions réseau. Il examine l’adresse IP source, le port de destination, le protocole utilisé, et parfois le contenu des données pour décider d’autoriser ou bloquer le passage. Cette barrière de sécurité protège vos systèmes informatiques contre les intrusions, malwares, ransomware, attaques par déni de service (DDoS), et autres cybermenaces.

Où se situe le firewall dans l’architecture réseau ?

Le firewall se positionne stratégiquement entre votre réseau interne et les réseaux externes non fiables. Dans une architecture réseau classique, on trouve généralement plusieurs firewalls à différents niveaux :

Firewall périmétrique : Située à la frontière entre votre réseau interne et Internet, c’est la première ligne de défense filtrant tout le trafic réseau entrant externe.

Firewall interne (segmentation) : Placé entre différents segments de votre réseau interne pour isoler les zones sensibles (serveurs critiques, données confidentielles) et limiter la propagation latérale en cas de compromission.

Firewall host (logiciel) : installé directement sur les postes de travail et serveurs pour filtrer le trafic au niveau de chaque machine, complétant la protection réseau.

Comment fonctionne un firewall ?

Mécanismes de filtrage

Le firewall analyse le flux de données selon plusieurs critères et méthodes de filtrage :

Inspection des en-têtes de paquets : Le firewall examine les paquets de données en analysant l’adresse IP source et destination, les ports source et destination (ex. : port 80 pour HTTP, 443 pour HTTPS), et le protocole utilisé (TCP, UDP, ICMP). Ces informations permettent de décider si le paquet correspond aux règles de sécurité établies.

Filtrage stateful (avec état) : Contrairement au feu traditionnel qui analyse chaque paquet indépendamment, le filtrage stateful maintient une table d’état des connexions réseau actives. Il vérifie que chaque paquet appartient à une connexion légitime établie, offrant une sécurité supérieure en détectant les paquets malicieux essayant d’usurper des connexions existantes.

Inspection profonde des paquets (DPI) : Les firewall modernes examinent non seulement les en-têtes mais aussi le contenu des paquets de données pour détecter des signatures de malwares, bloquer des applications spécifiques, ou identifier des violations de politiques de sécurité.

Règles de sécurité et politiques

Le firewall applique des règles de sécurité définissant quel trafic est autorisé ou bloqué. Ces règles suivent généralement une logique “deny by default” (tout est bloqué par défaut) puis autorisent explicitement les flux nécessaires :

Règles entrantes : Contrôlent le trafic réseau entrant depuis Internet vers votre réseau interne. Par exemple, autoriser les connexions HTTPS (port 443) vers votre serveur web, mais bloquer tout le reste.

Règles sortantes : Contrôlent le réseau entrant et sortant depuis votre réseau interne vers Internet. Ils peuvent bloquer l’accès à certains sites web, empêcher l’exfiltration de données, ou limiter les applications pouvant communiquer avec l’extérieur.

Règles internes : Gèrent le trafic entre différents segments de votre réseau interne, appliquant le principe de moindre privilège où chaque système n’accède qu’aux ressources strictement nécessaires.

Les différents types de firewall

Les types de pare-feu ont considérablement évolué, des simples filtres de paquets de données aux solutions intelligentes de nouvelle génération NGFW.

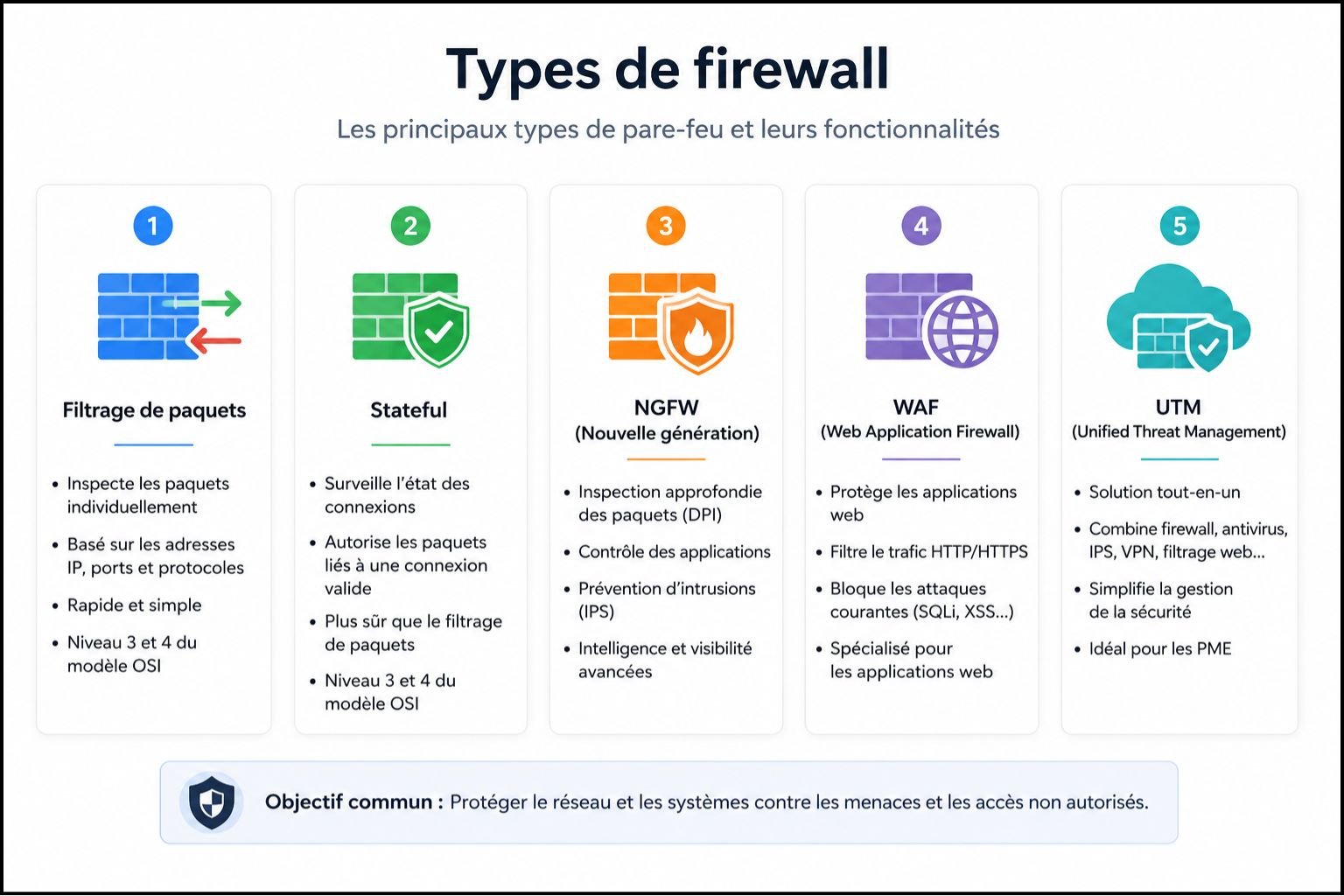

Firewall de filtrage de paquets (Packet Filtering)

C’est le type de firewall le plus basique, fonctionnant au niveau des couches réseau 3 et 4 du modèle OSI (réseau et transport). Il examine uniquement les en-têtes des paquets de données : adresse IP source et destination, ports, et protocole.

Avantages : Simple, rapide, peu d’impact sur les performances réseau, consommation minimale de ressources.

Inconvénients : Sécurité limitée car n’examine pas le contenu des paquets, vulnérable aux attaques sophistiquées (IP spoofing, fragmentation), et ne comprend pas le contexte applicatif.

Usage : Adapté pour les réseaux très simples ou comme première couche de filtrage, mais insuffisant seul pour une protection robuste moderne.

Firewall proxy (Application Gateway)

Le firewall proxy agit comme intermédiaire entre votre réseau interne et Internet. Plutôt que de laisser passer directement les paquets de données, il établit deux connexions séparées : une entre le client et le proxy, une entre le proxy et la destination.

Avantages : Inspection approfondie au niveau applicatif (couche 7), masquage des adresses IP source internes pour meilleure confidentialité, possibilité de filtrage et modification du contenu, et cache pour améliorer les performances.

Inconvénients : Impact significatif sur les performances car tout le trafic passe par le proxy, complexité de configuration, et ne supporte que les protocoles pour lesquels il est configuré.

Firewall stateful (à inspection d’état)

Ce type de firewall combine filtrage de paquets et suivi des connexions réseau actives. Il maintient une table d’état mémorisant les connexions légitimes établies et vérifie que chaque paquet appartient à une session valide.

Avantages : Sécurité supérieure au simple filtrage de paquets, détection des tentatives de connexion frauduleuses, et bon équilibre entre sécurité et performance.

Inconvénients : Plus gourmand en ressources que le filtrage de paquets simple, et toujours limité aux couches réseau basses sans inspection du contenu applicatif.

Usage : Standard pour les firewall d’entreprise, offrant une protection solide pour la plupart des scénarios.

Firewall applicatif (Web Application Firewall – WAF)

Le feu applicatif WAF se spécialise dans la protection des applications web en filtrant et surveillant le trafic HTTP/HTTPS. Il examine les requêtes web pour détecter et bloquer les attaques spécifiques aux applications (injection SQL, XSS, CSRF, etc.).

Avantages : Protection contre les menaces ciblant les applications web (OWASP Top 10), inspection du contenu des requêtes et réponses HTTP, et protection contre les bots malveillants et les attaques DDoS applicatives.

Inconvénients : Spécialisé uniquement pour le trafic web (pas pour protéger d’autres services), nécessite une configuration fine pour éviter les faux positifs et la complexité de mise en place.

Usage : Essentiel pour toute organisation exposant des applications web sur Internet, complément indispensable au firewall réseau classique.

Firewall UTM (Unified Threat Management)

Le firewall UTM combine de multiples fonctions de sécurité dans un seul appareil : firewall classique, antivirus/antimalware, système de prévention d’intrusion (IPS), filtrage web et email, VPN, et parfois DLP (Data Loss Prevention).

Avantages : Solution tout-en-un simplifiant la gestion, console d’administration unifiée, et coût potentiellement inférieur à l’achat de solutions séparées.

Inconvénients : Performances pouvant être impactées avec toutes les fonctions activées, point de défaillance unique, et parfois moins performant qu’une solution spécialisée pour chaque fonction.

Usage : Populaire dans les PME recherchant une solution de sécurité complète simple à gérer sans équipe IT dédiée importante.

Firewall de nouvelle génération (NGFW)

Les nouvelles générations de NGFW représentent l’évolution moderne du firewall, intégrant des fonctionnalités avancées au-delà du simple filtrage réseau.

Capacités clés des NGFW :

- Inspection approfondie des paquets (DPI) analysant le contenu applicatif

- Contrôle applicatif identifiant et contrôlant des milliers d’applications (Skype, Facebook, torrents) indépendamment du port utilisé

- Système de prévention d’intrusion (IPS) intégré détectant et bloquant les exploits connus

- Filtrage URL et catégorisation web bloquant l’accès aux sites malveillants ou inappropriés

- Intelligence des menaces avec mises à jour automatiques des signatures d’attaques

- Inspection SSL/TLS décryptant le trafic chiffré pour analyse (avec considérations légales)

- Gestion centralisée pour déploiement de politiques cohérentes sur multiples sites

Avantages : Protection contre les menaces modernes que les feux traditionnels ne peuvent bloquer, visibilité complète sur les applications et utilisateurs, et adaptation aux besoins de sécurité actuels (cloud, mobilité, applications web).

Inconvénients : Coût plus élevé que celui des firewall traditionnels, nécessite des compétences avancées pour une configuration optimale, et un impact potentiel sur les performances si mal dimensionné.

Usage : Standard de facto pour les entreprises modernes, particulièrement celles avec des enjeux de sécurité élevés ou conformité réglementaire stricte.

Firewall cloud et virtualisé

Avec la migration vers le cloud, les firewalls évoluent également :

Firewall as a Service (FWaaS) : Solution firewall hébergée dans le cloud, filtrant le trafic avant qu’il n’atteigne votre infrastructure. Idéal pour protéger les ressources cloud et les utilisateurs distants.

Firewall virtuel : Version logicielle du firewall déployable sur hyperviseurs pour protéger les environnements virtualisés et les réseaux définis par logiciel (SDN).

Avantages d’un firewall pour votre sécurité réseau

Protection contre les menaces externes

Le firewall bloque les tentatives d’intrusion depuis Internet, empêchant les hackers d’accéder à vos systèmes informatiques. Il filtre le trafic réseau entrant pour bloquer les scans de ports, les tentatives d’exploitation de vulnérabilités, et les connexions depuis des sources malveillantes connues.

Contrôle des accès et segmentation

Le firewall permet d’appliquer le principe du moindre privilège en segmentant votre réseau interne et en contrôlant précisément qui peut accéder à quoi. Les serveurs sensibles peuvent être isolés dans des zones démilitarisées (DMZ), accessibles uniquement selon des règles de sécurité strictes.

Visibilité et surveillance du trafic

Les firewalls modernes fournissent une visibilité complète sur le flux de données traversant votre réseau. Les logs détaillés permettent d’identifier les comportements anormaux, de détecter les tentatives d’exfiltration de données, et de réaliser des analyses forensiques en cas d’incident.

Conformité réglementaire

De nombreuses réglementations (RGPD, PCI DSS, HDS, ISO 27001) exigent l’utilisation de firewall pour protéger les données sensibles. Un firewall correctement configuré aide à démontrer la mise en place de mesures de sécurité appropriées.

Filtrage du contenu et contrôle d’usage

Les firewalls permettent de bloquer l’accès à des catégories de sites web (réseaux sociaux, streaming, jeux en ligne) pendant les heures de travail, de bloquer le téléchargement de fichiers dangereux, et d’empêcher l’utilisation d’applications non autorisées.

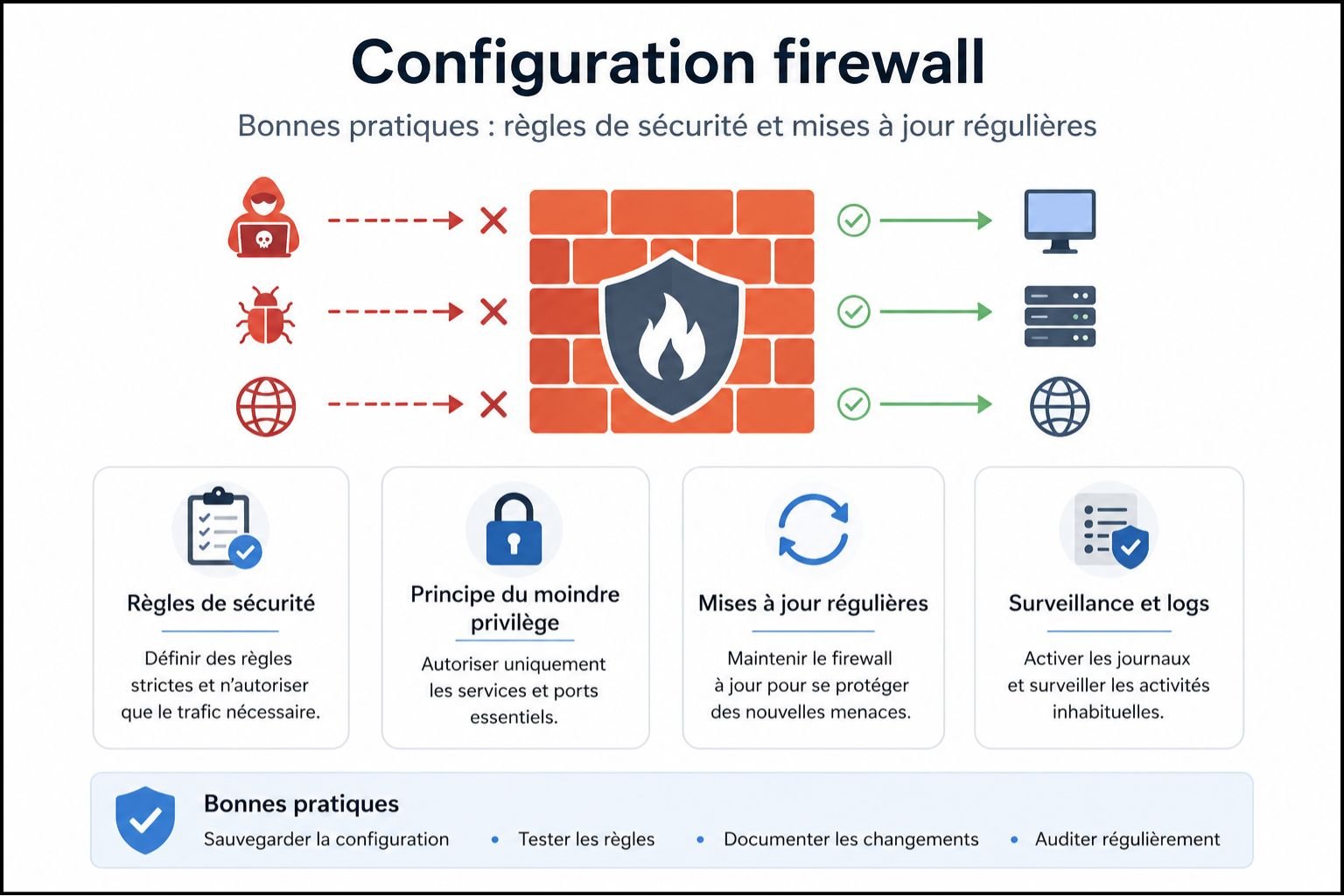

Configuration et bonnes pratiques firewall

Principes de configuration

Règle du moindre privilège : Bloquez tout par défaut, puis autorisez uniquement le strict nécessaire. Chaque règle autorisant du trafic doit avoir une justification business claire.

Documentation des règles : Chaque règle de firewall doit être documentée avec son objectif, son créateur, sa date, et son contexte. Cela facilite les audits et le nettoyage périodique des règles obsolètes.

Séparation des environnements : Isolez les environnements de production, développement et test avec des règles distinctes. Les serveurs publics (web, email) doivent être dans une DMZ séparée du réseau interne.

Mises à jour et maintenance

Appliquer les mises à jour régulièrement : Les firewalls nécessitent des mises à jour régulières du firmware et des signatures de menaces. Établissez un processus de patch management avec des tests en environnement non-production avant déploiement.

Révision périodique des règles : Auditez vos règles de sécurité trimestriellement pour identifier et supprimer les règles obsolètes, vérifier que les règles temporaires ont été supprimées, et optimiser l’ordre des règles pour les performances.

Tests de sécurité : Réalisez des tests d’intrusion réguliers pour valider l’efficacité de votre configuration firewall et identifier les failles potentielles.

Surveillance et monitoring

Logging centralisé : Envoyez tous les logs firewall vers une solution SIEM (Security Information and Event Management) pour analyse centralisée et corrélation avec d’autres sources de sécurité.

Alertes temps réel : Configurez des alertes sur les événements critiques (tentatives d’intrusion répétées, blocages inhabituels, modifications de configuration) pour une réaction rapide.

Dashboards de supervision : Créez des tableaux de bord visualisant les métriques clés (trafic bloqué, top sources d’attaques, utilisation de bande passante) pour une surveillance proactive.

Firewall matériel vs logiciel : que choisir ?

Firewall matériel (Hardware)

Appliance physique dédiée positionnée entre votre réseau et Internet. Examples: Fortinet FortiGate, Palo Alto Networks, Cisco ASA, Checkpoint.

Avantages : Performances élevées avec des processeurs spécialisés, ne consomme pas de ressources des serveurs, fiabilité et disponibilité élevées, et protection indépendante du système d’exploitation.

Inconvénients : Coût d’acquisition initial élevé, nécessite expertise pour configuration et gestion, et évolutivité limitée par les capacités matérielles.

Usage : Standard pour les entreprises, particulièrement si débit important ou nombreux utilisateurs.

Firewall logiciel (Software)

Solution logicielle installée sur un serveur existant ou une machine virtuelle. Exemples : pfSense, OPNsense, Windows Firewall, iptables Linux.

Avantages : Coût réduit (gratuit pour les solutions open source), flexibilité de déploiement sur matériel existant ou VM, et évolutivité facile en ajoutant des ressources.

Inconvénients : Performances limitées par le serveur hôte, partage des ressources avec d’autres applications, et sécurité compromise si le serveur hôte est compromis.

Usage : PME avec budget limité, environnements virtualisés, ou filtrage au niveau des postes de travail.

Firewall cloud (FWaaS)

Solution hébergée dans le cloud filtrant le trafic avant qu’il n’atteigne votre infrastructure.

Avantages : Déploiement rapide sans matériel, mises à jour régulièrement automatiques, évolutivité instantanée, et protection des utilisateurs distants et des ressources cloud.

Inconvénients : Dépendance à la connectivité Internet, latence potentielle, et questions de souveraineté des données.

Usage : Organisations cloud-first, protection des travailleurs distants, complémentaire au firewall sur site.

Quel firewall choisir pour votre organisation ?

Critères de sélection

Taille de l’organisation et débit : Une TPE peut se contenter d’un firewall logiciel ou d’une petite appliance (50-100 Mbps). Une PME nécessite un firewall matériel (500 Mbps – 1 Gbps). Une grande entreprise requiert des solutions haute performance (10+ Gbps) avec redondance.

Niveau de sécurité requis : Données sensibles, secteur régulé, ou cible d’attaques sophistiquées nécessitent une nouvelle génération de NGFW avec IPS, sandboxing, et intelligence des menaces. Une activité avec un risque moindre peut se satisfaire d’un firewall stateful classique.

Compétences internes : Les solutions avancées nécessitent une expertise dédiée. Sans équipe IT spécialisée, privilégiez un firewall UTM simple à gérer ou un service managé.

Budget : Les firewalls varient de gratuit (pfSense open source) à plusieurs dizaines de milliers d’euros pour un NGFW d’entreprise. N’oubliez pas les coûts de licences annuelles, support, et formation.

Recommandations par profil

TPE/Indépendant : Firewall intégré box Internet ou solution logicielle gratuite (pfSense sur petit PC) suffisent généralement.

PME (10-100 employés) : Firewall UTM ou NGFW entrée de gamme (Fortinet FortiGate 60F, Sophos XG, WatchGuard Firebox) offrant bon équilibre sécurité/simplicité/coût.

ETI/Grande entreprise : NGFW haute performance (Palo Alto Networks, Fortinet FortiGate série E, Checkpoint) avec architecture redondée, gestion centralisée multi-sites, et intégration SIEM.

Applications web publiques : Ajoutez un WAF (Cloudflare, F5, Imperva) devant vos serveurs web en complément du firewall réseau.

Conclusion

Le firewall constitue la pierre angulaire de toute stratégie de sécurité réseau moderne. En surveillant le trafic entrant et sortant de votre réseau interne, il bloque les accès non autorisés tout en permettant aux communications légitimes de circuler selon des règles de sécurité précises. L’évolution des types de pare-feu du simple filtrage de paquets aux solutions de nouvelle génération NGFW reflète la sophistication croissante des cybermenaces.

Que vous optiez pour un firewall matériel performant, une solution logicielle flexible, ou un service cloud évolutif, l’essentiel réside dans une configuration rigoureuse appliquant le principe du moindre privilège, des mises à jour régulières du firmware et des signatures, et une surveillance proactive du trafic réseau entrant et sortant. Le firewall n’est pas une solution miracle unique mais une couche de défense essentielle qui, combinée à d’autres mesures (antivirus, phishing training, pentest, audit de sécurité), constitue une posture de sécurité robuste.

Dans un contexte où les attaques visant les systèmes informatiques se multiplient et se sophistiquent, négliger la protection contre les menaces qu’offre un firewall correctement configuré revient à laisser la porte grande ouverte aux cybercriminels.

Vous souhaitez évaluer ou améliorer votre architecture firewall ? Contactez notre équipe de cybersécurité pour un audit de sécurité de votre infrastructure réseau et des recommandations personnalisées.

FAQ

Qu’est-ce qu’un firewall et à quoi sert-il ?

Un firewall (pare-feu) est un système de sécurité réseau qui surveille le trafic entrant et sortant pour bloquer les accès non autorisés selon des règles de sécurité prédéfinies. Il sert à protéger votre réseau interne contre les intrusions externes en filtrant les paquets de données, empêcher les malwares et ransomware d’infecter vos systèmes informatiques, contrôler les connexions réseau autorisées et bloquer celles suspectes, segmenter le réseau pour isoler les zones sensibles, et fournir visibilité et logs sur le flux de données. Le firewall est la première ligne de défense essentielle de toute infrastructure IT moderne.

Quels sont les différents types de firewall ?

Les principaux types de pare-feu sont le firewall de filtrage de paquets (basique, filtre selon IP et ports), le firewall stateful qui suit les connexions réseau actives pour meilleure sécurité, le firewall proxy agissant comme intermédiaire entre réseau interne et Internet, le WAF (Web Application Firewall) spécialisé dans la protection des applications web, l’UTM (Unified Threat Management) combinant firewall et multiples fonctions sécurité, et le NGFW (Next Generation Firewall) de nouvelle génération avec inspection approfondie, contrôle applicatif et IPS intégré. Les NGFW représentent le standard moderne pour les entreprises.

Firewall matériel ou logiciel : lequel choisir ?

Le firewall matériel est une appliance physique dédiée offrant des performances élevées, fiabilité supérieure, et protection indépendante, mais coûteux. Le firewall logiciel s’installe sur serveur existant, est moins cher (gratuit si open source comme pfSense), mais les performances sont limitées par l’hôte. Le firewall cloud (FWaaS) est hébergé, évolutif, protège les utilisateurs distants, mais dépend de la connectivité. Choix recommandé : PME/entreprise avec trafic important → matériel. TPE avec budget limité → logiciel. Organisation cloud-first → cloud ou hybride combinant on-premise et cloud.

Comment configurer un firewall efficacement?

La configuration efficace d’un firewall repose sur plusieurs principes. Appliquez la règle du moindre privilège en bloquant tout par défaut et n’autorisant que le strict nécessaire. Documentez chaque règle de sécurité avec son objectif et contexte. Segmentez votre réseau en zones (DMZ pour serveurs publics, réseau interne, zone sensible). Appliquez les mises à jour régulièrement du firmware et des signatures de menaces. Révisez les règles trimestriellement pour supprimer l’obsolète. Activez les logs détaillés et centralisez-les dans un SIEM. Testez avec des pentests réguliers. Formez votre équipe IT sur les bonnes pratiques firewall.

Quelle est la différence entre firewall et antivirus ?

Le firewall et l’antivirus sont complémentaires mais différents. Le firewall protège au niveau réseau en contrôlant les connexions réseau entrantes et sortantes, filtrant le trafic selon des règles de sécurité, bloquant les accès non autorisés à vos systèmes informatiques, et opérant en temps réel sur les flux de données. L’antivirus protège au niveau du fichier en scannant les fichiers sur disque et en mémoire, détectant et supprimant les malwares par signatures, analysant le comportement des programmes, et opérant après téléchargement/exécution. Les deux sont nécessaires : le firewall empêche les menaces d’entrer, l’antivirus élimine celles qui passent.

Faut-il un firewall pour une petite entreprise ?

Oui, absolument. Toute organisation connectée à Internet, quelle que soit sa taille, nécessite un firewall pour se protéger contre les menaces externes constantes (scans automatisés, tentatives d’intrusion, malwares). Une petite entreprise dispose rarement d’une équipe de sécurité dédiée, ce qui la rend une cible attractive pour les cybercriminels. Un firewall correctement configuré bloque automatiquement 99% des tentatives d’intrusion sans intervention humaine. Options accessibles pour PME : firewall UTM tout-en-un (Fortinet, Sophos) simple à gérer, solution open source (pfSense) si compétences techniques, ou firewall cloud managé externalisé. L’investissement (500-3000€) est négligeable comparé au coût potentiel d’une cyberattaque (50 000-500 000€ selon ANSSI).